Trojaner Win32:Yimfoca (über Facebook) |

||

|---|---|---|

| #0

| ||

|

06.01.2011, 19:43

...neu hier

Beiträge: 3 |

||

|

|

|

|

|

07.01.2011, 19:20

Moderator

Beiträge: 5694 |

#2

Hallo und herzlich Willkommen auf Protecus.de

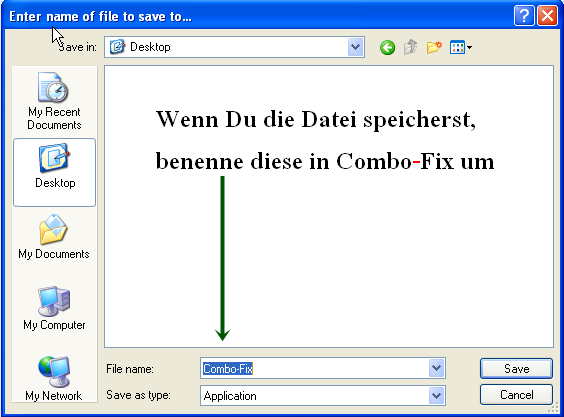

Um ein infiziertes System zu bereinigen bedarf es neben Zeit auch die Beachtung folgender Punkte: • Halte Dich an die Anweisungen des jeweiligen Helfers. • Falls Du externen Speichermedien (USB Sticks, Festplatten) hast, dann schliesse die vor der Reinigung an. • Während der Reinigung solltest Du weder Programme installieren noch deinstallieren, welche nicht ausdrücklich verlangt werden. • Bitte arbeite jeden Schritt der Reihe nach ab. • Falls bei einem Schritt Probleme auftauchen, poste was du bereits hast und melde Dich mit dem Problembeschreiben. • Die Bereinigung ist erst beendet wenn der jeweilige Helfer das OK gibt. • Wenn die Kiste wieder flott läuft heisst das nicht, dass das Sytem auch sauber ist. • Bei geschäftlich genutzten Rechner sollte der zuständige IT Verantwortliche beigezogen werden. • Ein Support unsererseits kann unter Umständen bei einem Firmenrechner abgelehnt werden. • Bei illegaler Software besteht die Möglichkeit, dass der Support eingestellt wird. • Jegliche Cracks oder Keygens werden weder gefördert noch akzeptiert. • Bei stark infizierten Systemen vorallem wenn Backdoors oder Rootkits involviert sind kann es vorkommen, dass ein Helfer zum Neuaufsetzen rät. • In letzter Instanz ist dann immer der User welcher entscheidet. Vista und Win7 User: Alle Programme und Tools, die wir anordnen, immer mit Rechtsklick und Als Administrator ausführen. Schritt 1 Combofix darf ausschließlich ausgeführt werden, wenn ein Kompetenzler dies ausdrücklich empfohlen hat! Es sollte nie auf eigene Initiative hin ausgeführt werden! Eine falsche Benutzung kann ernsthafte Computerprobleme nach sich ziehen und eine Bereinigung der Infektion noch erschweren. Lade ComboFix von einem der unten aufgeführten Links herunter. Du musst diese umbenennen, bevor Du es auf den Desktop speicherst. Speichere ComboFix auf deinen Desktop. • BleepingComputer • ForoSpyware**NB: Es ist wichtig, das ComboFix.exe auf dem Desktop gespeichert wird**   • Deaktivere Deine Anti-Virus- und Anti-Spyware-Programme. Normalerweise kannst Du dies über einen Rechtsklick auf das Systemtray-Icon tun. Die Programme könnten sonst eventuell unsere Programme bei deren Arbeit stören. • Doppel-klicke auf ComboFix.exe und folge den Aufforderungen. • Wenn ComboFix fertig ist, wird es ein Log für dich erstellen. • Bitte poste mir den Inhalt von C:\ComboFix.txt hier in de Thread. |

|

|

|

|

|

|

08.01.2011, 18:22

...neu hier

Themenstarter Beiträge: 3 |

#3

Hallo Swisstreasure,

Danke schon einmal für deine Antwort und deine angebotene Hilfe! Da ich leider erst morgen den Scan auszuführen kann, kann ich erst morgen das Ergebnis posten. Nur kurz als Rückmeldung an dich, nicht dass du denkst, ich würde mich nicht mehr melden |

|

|

|

|

|

|

22.01.2011, 20:11

...neu hier

Themenstarter Beiträge: 3 |

#4

Hallo,

habe nun heute endlich den Combofix-Scan ausführen können (Computer wurde seit dem letzten Post so gut wie nicht benutzt, auf jeden Fall bestand seitdem zu keiner Zeit eine Internetverbindung). Hier das ComboFix-Log: Code ComboFix 11-01-21.03 - Username 22.01.2011 19:39:50.1.2 - x64Hoffe, das hilft weiter... Gruß Kenlo |

|

|

|

|

|

|

23.01.2011, 19:23

Moderator

Beiträge: 5694 |

#5

Malwarebytes Anti-Malware

Lade MBAM herunter, installiere es und wähle bei Reiter: -> Update> Suche nach Aktualisierungen -> Einstellungen> Beende Internet Explorer während des Löschvorgangs -> Scanner> "Quickscan durchfuehren". Wenn am Ende Infizierungen gefunden werden, diese anhaken und entfernen lassen. Starte dein Rechner neu |

|

|

|

|

|

Um auf dieses Thema zu ANTWORTEN

bitte erst » hier kostenlos registrieren!!

bitte erst » hier kostenlos registrieren!!

Folgende Themen könnten Dich auch interessieren:

Seite(n): 1

Copyright © 2025, Protecus.de - Protecus Team - Impressum / Mediadaten

mein Bruder hat sich leider über Facebook einen Virus geholt. Von einer ihm bekannten Person hat er am 03.01. einen Link zu einer facebook-pic00005267.exe geschickt bekommen, den er fatalerweise auch angeklickt. Danach hat sich eine MySpace-Seite geöffnet und irgendwie wurde die Datei auch ausgeführt (entweder automatisch gestartet oder er hat sie doppelgeklickt... auf jeden Fall war die Datei danach auf dem Desktop). Zwei Tage später war ich an seinem Laptop und beim Starten kam daraufhin eine Meldung von Fritz!DSLProtect (Firewall), dass eine C:\Users\Public\nvsvc32.exe eine Verbindung zu astro.ic.ac.uk und ds.phoenix-cc.net herstellen will (natürlich auf 'Nein' geklickt). GData hat jetzt im Nachhinein die facebook-pic00005267.exe als "Win32:Yimfoca [Trj]" identifiziert, ich hab die Datei auch auf Virustotal hochgeladen: 20 Funde (komischerweise meldet Symnatec keinen Fund, ich dachte Norton hätte gute Erkennungsraten??). Anscheinend muss diese eine Datei noch ziemlich neu sein (auf Virustotal wurde diese Datei mit dieser MD5-Checksumme zum ersten Mal am 3.01.11 gescannt, zu diesem Zeitpunkt aber noch keine 20, sondern nur 9 Funde!) Noch etwas: zur Zeit, als die facebook-pic00005267.exe ausgeführt wurde, war kein Antivirenprogramm aktiv!! Sehr fatal, ich weiß...

Hier der Link zum VirusTotal-Scan der facebook-pic00005267.exe

Hier der Link zum ThreatExpert-Scan

(Was bedeutet das "There was a new connection established with a remote IRC Server" ?)

Und interessant (aber sehr ausführlich!) das Ergebnis des Anubis-Scans (anubis.iseclab.org)

- Dort heißt es auch wieder "Joins IRC Network" [siehe Abschnitt 1a im Anubis-Report: DNS Queries]

- Dort werden auch noch ganz andere Internetadressen genannt, mit denen eine Verbindung aufgebaut wurde (d.h. die 2 Adressen, die FritzDSLProtect blockierte, waren nicht die einzigen?!) [Abschnitt 1a: IRC Conversations]

- Die vom Virus erstellte Datei nvsvc32.exe hat über die net.exe den Windows-Update-Dienst deaktiviert [Abschnitt 11c]

- Im Report heißt es bei Abschnitt 5c: "Foreign Memory Regions Written: Process: C:\WINDOWS\explorer.exe" Hat die Datei etwa die explorer.exe verändert?? (Virustotal-Scan hat bei ihr jedoch keinen einzigen Fund ergeben)

Es gibt aber einen Unterschied zu den Anubis- und ThreatExpert-Reports: bei meinem Bruder wurde die von facebook-pic00005267.exe erstellte Datei nvsvc32.exe NICHT unter C:\Windows erstellt, sondern unter C:\Users\Public.

In diesem Verzeichnis wurden neben der nvsvc32.exe auch eine ndl.dl, eine wibrf.jpg und eine wiybr.png erstellt.

Außerdem scheint der Windows-Update-Dienst nicht deaktiviert zu sein, sondern aktiv.

Mittlerweile wurde die nvsvc32.exe vom Antivirenprogramm Kaspersky (nach einem Neustart) in die Quarantäne verschoben (die facebook-pic00005267.exe ebenso). Komischerweise konnte ich in der Registry nirgends irgendwelche Autostarteinträge zu der nvsvc32.exe entdecken (welche dem ThreatExpert-Report zufolge bei genau dieser Datei aber eigentlich erstellt worden sein müssten). Was anscheinend neu ist: bei jedem Windows-Start startet der Windows Live Messenger.

-- Sorry für den vielen Text!!

Wie in eurer Anleitung vorgeschlagen poste ich auch noch das Ergebnis des OTL-Scans:

OTL.Txt:

Code

Extras.Txt:

Code

Gmer-Scan: Keine Funde (wobei nur nur Services, Registry, Files angeklickt war, alles andere war grau hinterlegt; CD-Emulatoren sind keine aktiv (es war mal VirtualCloneDrive installiert, wurde jedoch deinstalliert).

Nach einem Neustart ist die nvsvc32.exe zwar nicht mehr da, aber heißt das jetzt, dass der Virus wirklich weg ist?? Wohl nicht unbedingt... Könnte sich im System noch eine Backdoor verstecken?

Ich hoffe, ihr könnt helfen

und freue mich auf eine Antwort! Danke schon einmal.[/i][/u]