Home » Viren, Trojaner & Malware Forum » PC fährt nicht mehr hoch, dringend, unbekannte Viren (?) » Themenansicht

PC fährt nicht mehr hoch, dringend, unbekannte Viren (?)Thema ist geschlossen! |

||

|---|---|---|

Thema ist geschlossen! |

||

| #0

| ||

|

07.04.2010, 15:45

...neu hier

Beiträge: 8 |

||

|

|

|

|

|

07.04.2010, 18:48

Moderator

Beiträge: 5694 |

#2

Hallo und herzlich Willkommen auf Protecus.de

Um ein infiziertes System zu bereinigen bedarf es neben Zeit auch die Beachtung folgender Punkte: • Halte Dich an die Anweisungen des jeweiligen Helfers. • Falls Du externen Speichermedien (USB Sticks, Festplatten) hast, dann schliesse die vor der Reinigung an. • Während der Reinigung solltest Du weder Programme installieren noch deinstallieren, welche nicht ausdrücklich verlangt werden. • Bitte arbeite jeden Schritt der Reihe nach ab. • Falls bei einem Schritt Probleme auftauchen, poste was du bereits hast und melde Dich mit dem Problembeschreiben. • Die Bereinigung ist erst beendet wenn der jeweilige Helfer das OK gibt. • Wenn die Kiste wieder flott läuft heisst das nicht, dass das Sytem auch sauber ist. • Bei geschäftlich genutzten Rechner sollte der zuständige IT Verantwortliche beigezogen werden. • Ein Support unsererseits kann unter Umständen bei einem Firmenrechner abgelehnt werden. • Bei illegaler Software besteht die Möglichkeit, dass der Support eingestellt wird. • Jegliche Cracks oder Keygens werden weder gefördert noch akzeptiert. • Bei stark infizierten Systemen vorallem wenn Backdoors oder Rootkits involviert sind kann es vorkommen, dass ein Helfer zum Neuaufsetzen rät. • In letzter Instanz ist dann immer der User welcher entscheidet. Vista und Win7 User: Alle Programme und Tools, die wir anordnen, immer mit Rechtsklick und Als Administrator ausführen. Schritt 1 Auch wenn für Dich ein Neuaufsetzen nicht in frage kommt, poste ich Dir trotzdem einmal folgenden Hinweis: Backdoor Warnung Da Dein Computer mit einer sog. Backdoor (Hintertür) infiziert ist, lies Dir diesen Beitrag sehr aufmerksam durch. Eine Backdoor versteckt sich durch ein Rootkit. Backdoors verursachen diverse Schäden in Windows und erlauben dem Angreifer die komplette Kontrolle über das infizierte System zu übernehmen. Sei Dir bewusst, dass der Angreifer neue Schädlinge bei Bedarf "nachladen" kann, dass er Tastatur-Eingaben mitloggen kann, dass er Programme ausführen kann und/oder sehen kann, was auf Deinem Bildschirm passiert. Daher lautet meine dringende Empfehlung, zu formatieren und Windows neu zu installieren. Das Thema wird sehr kontrovers diskutiert, aber viele Experten aus der "Security Comunity" sind sicher, dass ein einmal mit einer Backdoor infiziertes System auch nach einer Bereiniung nicht wieder als vertrauenswürdig anzusehen ist, denn es ist nicht das Gefährliche, was wir sehen, sondern das, was wir nicht sehen. Eine weitere Gefahr bei dieser Art von Infektion ist der Identitätsklau, denn diese Art von Schädling kann alle Deine Passwörter stehlen, E-Mail-Daten, Bankdaten, Karten-Nummern usw. durch Mitloggen der Tastatur-Eingaben ausspionieren. Mit diesem System auf keinen Fall mehr Online-Banking, Filesharing, Mailing oder Messaging betreiben. Keine Up- und Downloads, außer auf Security-Seiten. Es ist daher eine gute Idee, alle auf diesem System gespeicherten oder benutzten Passwörter von einem garantiert sauberen Rechner aus durch neue Passwörter zu ersetzen. Bitte trenne den Computer während der Neuinstallation oder Bereinigung vom Internet (Netz und WLAN), denn wenn der Computer am Netz angeschlossen ist, kann der Angreifer das System weiter modifizieren und vorbeugende Maßnahmen treffen, damit eine Bereinigung so manipuliert wird, dass Fixes nicht so ausgeführt werden, wie vorgesehen. Tiefergehende Informationen zu diesem Thema findest Du bei Gehen Sie sicher ins Internet. Lasse mich wissen, ob Du den Rechner neu aufsetzt oder ob Du trotz obiger Warnung eine umfangreiche, langwierige Bereinigung versuchen möchtest, deren Ende sein könnte, dass das System trotz Bereinigungsversuch neu aufgesetzt werden muss. Zitat Da der Computer aktuell als komprimitiert eingestuft wird, unbedingt den Rechner vom Netz trennen, wenn er unbeaufsichtigt ist. |

|

|

|

|

|

|

07.04.2010, 19:22

...neu hier

Themenstarter Beiträge: 8 |

#3

Hi,

danke für die Antwort. Jetzt mal so nebenbei. Kann man eigentlich nicht herausfinden, wer mich damit infiziert hat? Denn eigentlich macht sich derjenige ja damit strafbar. Und wie kann sowas eigentlich passieren? Ich hab eigentlich ein ziemlich gutes AntiViren Programm und etwas derartiges ist mir wirklich noch nie passiert. Nachdem ich nun deinen Post gelesen hab, möchte ich es doch einmal mit der Reinigung versuchen. Ich hab ja schon geschrieben, dass ich mit PandaLabs in Verbindung stehe, allerdings sind die wahrscheinlich auch ein bisschen im Stress. Aber mein PC muss so schnell wie möglich wieder funktionieren. Es sind darauf extrem wichtige Programme vorhanden, an die ich sonst nicht mehr kommen würde. Daher kommt eine Formatierung wirklich nur im äußersten Notfall im Frage. Bin offen für deinen Lösungsvorschlag, und schonmal danke für die HIlfe ! |

|

|

|

|

|

|

07.04.2010, 19:31

Moderator

Beiträge: 5694 |

#4

Also bezüglich der Viren. Klar ist es strafbar. Aber wenn Du z.b. einen Anhang öffnest oder etwas runterlädst was infiziert ist und ausführst dann hats DU ja den Schritt gemacht. Das ganze ist halt heikel. Und nein. Du wirst wohl kam heraus finden wer für Deine Infektion verantwortlich ist.

Im Abgesicherten Modus kannst Du ja arbeiten dann mach folgendes: Schritt 1 Einträge mit HijackThis fixen Bitte alle Anwendungen inkl. Browser schließen und folgende Einträge mit HJT fixen (falls noch vorhanden): Starte HijackThis (bei Vista mit Rechtsklick als Adminstrator) => Do a system scan only => mache vor folgenden Zeilen einen Haken klicke und dann "Fix checked": Code R3 - URLSearchHook: (no name) - {00A6FAF6-072E-44cf-8957-5838F569A31D} - C:\Programme\MyWebSearch\bar\2.bin\MWSSRCAS.DLL Den Rechner neu starten.Schritt 2 Malwarebytes Anti-Malware Lade MBAM herunter, installiere es und wähle bei Reiter: -> Update> Suche nach Aktualisierungen -> Einstellungen> Beende Internet Explorer während des Löschvorgangs -> Scanner> "Quickscan durchfuehren". Wenn am Ende Infizierungen gefunden werden, diese anhaken und entfernen lassen. Starte dein Rechner neu Wechsle in den Normalmodus falls es geht: Schritt 3 Rootkit-Suche mit Gmer Was sind Rootkits? Wichtig: Bei jedem Rootkit-Scans soll/en: • alle anderen Programme gegen Viren, Spyware, usw. deaktiviert sein, • keine Verbindung zu einem Netzwerk/Internet bestehen (WLAN nicht vergessen), • nichts am Rechner getan werden, • nach jedem Scan der Rechner neu gestartet werden. • Nicht vergessen, nach dem Rootkit-Scan die Security-Programme wieder einzuschalten! Lade Dir Gmer von dieser Seite herunter (auf den Button Download EXE drücken) und das Programm auf dem Desktop speichern. • Gmer ist geeignet für => NT/W2K/XP/VISTA. • Alle anderen Programme sollen geschlossen sein. • Starte gmer.exe (hat einen willkürlichen Programm-Namen). • Vista-User mit Rechtsklick und als Administrator starten. • Gmer startet automatisch einen ersten Scan. • Sollte sich ein Fenster mit folgender Warnung öffnen: Code WARNING !!! • Unbedingt auf "No" klicken, anschließend über den Copy-Button das bisherige Resultat in die Zwischenablage zu kopieren. • Füge das Log aus der Zwischenablage mit STRG + V in Deine Antwort in Deinem Thread ein. . • Falls das nicht der Fall war, wähle nun den Reiter "Rootkit/Malware", • Hake an: System, Sections, IAT/EAT, Devices, Modules, Processes, Threads, Libraries, Services, Registry und Files. • Wichtig: "Show all" darf nicht angehakt sein! • Starte den Scan durch Drücken des Buttons "Scan". Mache nichts am Computer während der Scan läuft. • Wenn der Scan fertig ist klicke auf "Copy" um das Log in die Zwischenablage zu kopieren. Mit "Ok" wird Gmer beendet. • Füge das Log aus der Zwischenablage in Deine Antwort hier ein (mit STRG + V). Antiviren-Programm und sonstige Scanner wieder einschalten, bevor Du ins Netz gehst! Nun das Logfile in Code-Tags posten. Schritt 4 Systemscan mit OTL Lade Dir bitte OTL von Oldtimer herunter und speichere es auf Deinem Desktop >Doppelklick auf die OTL.exe -->Vista User: Rechtsklick auf die OTL.exe und "als Administrator ausführen" wählen >Oben findest Du ein Kästchen mit Output. Wähle bitte Minimal Output >Unter Extra Registry, wähle bitte Use SafeList >Klicke nun auf Run Scan links oben >Wenn der Scan beendet wurde werden 2 Logfiles erstellt >Poste die Logfiles in Code-Tags hier in den Thread. |

|

|

|

|

|

|

07.04.2010, 23:14

...neu hier

Themenstarter Beiträge: 8 |

#5

So, habe alles der Reihenfolge nach gemacht. Betroffene Dateien habe ich mit HiJackThis gefixed. Malwarebytes' Anti-Malware hat über 200 Dateien gefunden, habe sie alle löschen lassen. Konnte danach aber dennoch nicht in den normalen Modus wechseln.

Hier das Log von GMER: Code

und hier von OLT: Code OTL logfile created on: 07.04.2010 22:46:44 - Run 1 und Code OTL Extras logfile created on: 07.04.2010 22:46:44 - Run 1War die ganze Zeit nicht am Netz , und im abgesicherten Modus. Habe mir die Dateien und deine Anleitung zuvor auf einen USB-Stick gezogen, und den dann verwendet. Hoffe, du kannst mir nun weiterhelfen. |

|

|

|

|

|

|

07.04.2010, 23:39

Moderator

Beiträge: 5694 |

#6

Noch ein Log will ich dann beginnt die Reinigung

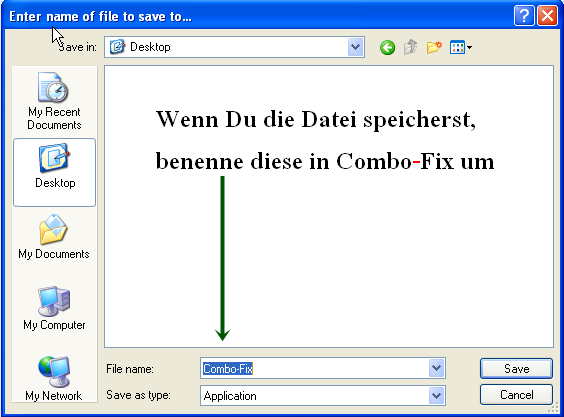

Atapi sollte damit noch ersetzt werden: Lade ComboFix von einem der unten aufgeführten Links herunter. Du musst diese umbenennen, bevor Du es auf den Desktop speicherst. Speichere ComboFix auf deinen Desktop. • BleepingComputer • ForoSpyware**NB: Es ist wichtig, das ComboFix.exe auf dem Desktop gespeichert wird**   • Doppel-klicke auf ComboFix.exe und folge den Aufforderungen. • Wenn ComboFix fertig ist, wird es ein Log für dich erstellen. • Bitte füge das C:\ComboFix.txt Log in deiner Antwort im Forum bei, so dass wir uns diese analysieren können. Und bitte poste mit noch das MAlwarebytes Log!! |

|

|

|

|

|

|

08.04.2010, 11:11

...neu hier

Themenstarter Beiträge: 8 |

#7

Habe gerade ComboFix angeschmissen auf dem betroffenen PC. Da gibt's schon wieder das erste "Problem":

Erst mal musste ich kurz Wlan aktivieren, da er die Windows Wiederherstellugnskonsole herunterladen musste. Hab ich gleich danach wieder deaktiviert. Dann hat er angefangen zu suchen, meinte er habe etwas gefunden und müsse nun neustarten. Gut, OK geklickt. Dann - oh Wunder - er startete im normalen Modus! Aber zu früh gefreut, es kommt sofort wieder eine Meldung von ComboFix die in etwa lautete "Emulation Driver found! Must be disabled now!" , dann kam für ca. 1Sekunde ein Error, und er fuhr herunter und startete wieder. Was soll ich jetzt tun? Ich glaub da liegt irgendein Problem mit meinem Deamon Tools vor! Ich habe gestern auch noch vergessen zu erwähnen, dass ich nur in dem Abgesicherten Modus kommen, wenn ich "Press ESC to cancel loading SPTD.sys" betätige! Habe auch schon versucht, Daemon Tools zu deinstallieren, der Uninstaller bleibt jedoch bei ca. der Hälfte stehen und bewegt sich nicht mehr weiter. Was soll ich jetzt tun? |

|

|

|

|

|

|

08.04.2010, 11:58

Moderator

Beiträge: 5694 |

#8

Werde mich am Abend wieder melden. Versuche es aber einmal so:

CD-Emulatoren mit DeFogger deaktivieren Du hast CD-Emulatoren wie Alcohol, DaemonTools oder ähnliche auf diesem Computer installiert. Da diese Emulatoren mit Rootkit-Technik arbeiten, können sie die Fahndung nach bösartigen Rootkits verfälschen und erschweren. Aus diesem Grund bitte entweder das folgende Tool zum Deaktivieren laufen lassen oder die Software über Systemsteuerung => Software/Programme deinstallieren. Berichte mir, für welche Variante Du Dich entschieden hast. Die Deaktivierung können wir nach der Bereinigung rückgängig machen. Lade DeFogger herunter und speichere es auf Deinem Desktop. Doppelklicke DeFogger, um das Tool zu starten. • Es öffnet sich das Programm-Fenster des Tools. • Klick auf den Button Disable, um die CD- Emulation-Treiber zu deaktivieren. • Klicke Ja, um fortzufahren. • Wenn die Nachricht 'Finished!' erscheint, • klicke OK. • DeFogger wird nun einen Reboot erfragen - klicke OK • Poste mir das defogger_disable.log hier in den Thread. Keinesfalls die Treiber reaktivieren, bevor es angewiesen wird. Nun versuche Combofix noch einmal. |

|

|

|

|

|

|

08.04.2010, 13:23

...neu hier

Themenstarter Beiträge: 8 |

#9

Gute Nachrichten ! Ich bin soeben wieder in den normalen Modus gekommen, allerdings sind jetzt auch alle Programme wieder im Autostart, auch die, die ich eigentlich einmal rausgenommen habe (So Sachen wie icq.exe & co). Hat ewig gedauert, ComboFix lief derweil im Hintergrund weiter.

Hier die logs, die du noch brauchst: Malewarebytes' Anti-Malware: Code Malwarebytes' Anti-Malware 1.45Defogger: Code defogger_disable by jpshortstuff (23.02.10.1)Combofix: Code ComboFix 10-04-07.04 - **** 08.04.2010 12:46:41.1.1 - x86Hoffentlich kriegen wir das "böse Ding" noch ganz weg. Aber wie gesagt, ich komme nun wieder in den normalen Modus. |

|

|

|

|

|

|

08.04.2010, 13:32

Moderator

Beiträge: 5694 |

#10

Da sind wir ja auf dem Weg zur Besserung

|

|

|

|

|

|

|

08.04.2010, 13:39

...neu hier

Themenstarter Beiträge: 8 |

#11

Okay alles klar, warte auf weitere Anweisungen des Masters :-)

|

|

|

|

|

|

|

08.04.2010, 16:58

Moderator

Beiträge: 5694 |

#12

Schritt 1

Java aktualisieren Deine Javaversion ist nicht aktuell. Da einige Schädlinge (z. B. Vundo) über Java-Exploits in das System eindringen, deinstalliere zunächst alle vorhandenen Java-Versionen über Systemsteuerung => Software => deinstallieren. Starte den Rechner neu. Downloade nun die Offline-Version von Java (Java SE Runtime Environment (JRE) 6 Update 19) von SUN. Wenn Du auf Download geklickt hast, erscheint eine Seite, wo Du das Betriebssystem auswählen musst (also Windows) und ein Häkchen bei "I agree" setzen musst. Dann auf den Button "Continue" klicken. Dort die jre-6u19-windows-i586.exe downloaden und anschließend installieren, eventuell angebotene Toolbars nicht mitinstallieren. Schritt 2 Datei-Überprüfung Folgende Datei/en (siehe Codebox) bei VirusTotal online überprüfen lassen. Dafür musst Du jede Datei einzeln über den Button "Durchsuchen" und "Senden der Datei" nach VirusTotal hochladen und prüfen lassen. Wenn VirusTotal die Datei empfangen hat, wird sie diese mit mehreren Anti-Virus-Scannern prüfen und die Ergebnisse anzeigen. Sollte VirusTotal melden, dass die Datei bereits überpüft wurde, lasse sie trotzdem über den Button "Analysiere die Datei" erneut prüfen. Wenn das Ergebnis vorliegt, den kleinen Button "Filter" links oberhalb der Ergebnisse drücken, dann das Ergebnis (egal wie es aussieht und dabei auch die Zeilen mit Namen und Größe der Datei, MD5 und SHA1 kopieren) hier posten. Solltest Du die Datei/en nicht finden oder hochladen können, dann teile uns das ebenfalls mit. Solltest Du die Datei/en nicht finden, überprüfe, ob folgende Einstellungen richtig gesetzt sind. Zitat C:\WINDOWS\System32\drivers\ldnpw.sysSchritt 3 Downloade Deljob und speichere es auf Deinem Desktop. • Schließe alle laufenden Programme, da das Tool den Rechner neu starten wird. • Doppelklick Deljob.exe • Ein logfile wird sich oeffnen (logit.txt) • Kopiere den Inhalt des Berichts logit.txt in diesen Thread Schritt 4 SDFix anwenden • Lade das Tool SDFix (erstellt von AndyManchesta) herunter und speichere es auf deinem Desktop. • Mach einen Doppelklick auf die Datei [B]SDFix.exe, wähle installieren, um das Programm in seinen eigenen Ordner auf deinem Desktop zu entpacken. • Starte deinen Rechner neu auf, in den abgesicherten Modus (Tipps & Tricks: TIPP 4). • Öffne den neu entstandenen SDFix Ordner, mach einen Doppelklick auf die RunThis.bat, um das Skript zu starten. • Gib ein Y ein, um den Reinigungsprozess zu beginnen. • Das Programm wird alle Trojaner Dienste und die dazugehörigen Registrierungseinträge löschen, die es findet. • Nun wirst du darum gebeten, einen Taste zu drücken, damit dein Rechner neu aufstarten kann. • Drücke auf eine Taste. Jetzt wird dein Rechner neu aufgestartet. • Wenn der Rechner neu aufgestartet ist, wird das Fixtool nocheinmal laufen, um den Reinigungsprozess zu vervollständigen. • Wenn das Programm angibt, dass es beendet ist (Finished), drücke wieder auf irgendeine Taste, um das Skript zu beenden und deine Desktop Iconen wieder zu laden. • Wenn die Desktop Icons wieder da sind, wird das Skript ein Fenster öffnen und das Ergebnis als einen Report.txt im Ordner SDFix speichern. • Kopiere den Inhalt dieses Report.txt und poste ihn, zusammen mit einem neuen HijackThis Logfile in deinem nächsten Posting. Schritt 5 • Eset Online Scanner (NOD32) • Unterstützte Betriebssysteme: Microsoft Windows 98/ME/NT 4.0/2000/XP und Windows Vista • Anmerkung für Vista-User: Bitte den Browser unbedingt als Administrator starten. • Voraussetzung: Internet Explorer (IE) 5.0 oder höher • Haken bei "YES, I accept the Terms of Use" machen • Start • ActiveX-Steuerelement installieren • Start • Signaturen werden heruntergeladen • Haken machen bei "Remove found threads" • Haken machen bei "Remove found threads" und "Scan unwanted applications" • Scan • Scanende • Browser schließen • Explorer öffnen • C:\Programme\EsetOnlineScanner\log.txt • Log hier posten • Deinstallation: Systemsteuerung => Software => Eset Online Scanner entfernen. • mit HJT folgenden Eintrag fixen: • O16 - DPF: {56762DEC-6B0D-4AB4-A8AD-989993B5D08B} Schritt 6 Rootkitscan mit RootRepeal • Gehe hierhin, scrolle runter und downloade RootRepeal.zip. • Entpacke die Datei auf Deinen Desktop. • Doppelklicke die RootRepeal.exe, um den Scanner zu starten. • Klicke auf den Reiter Report und dann auf den Button Scan. • Mache einen Haken bei den folgenden Elementen und klicke Ok. . Drivers Files Processes SSDT Stealth Objects Hidden Services Shadow SSDT . • Im Anschluss wirst Du gefragt, welche Laufwerke gescannt werden sollen. • Wähle C:\ und klicke wieder Ok. • Der Suchlauf beginnt automatisch, es wird eine Weile dauern, bitte Geduld. • Wenn der Suchlauf beendet ist, klicke auf Save Report. • Speichere das Logfile als RootRepeal.txt auf dem Desktop. • Kopiere den Inhalt hier in den Thread. |

|

|

|

|

|

|

08.04.2010, 17:45

...neu hier

Themenstarter Beiträge: 8 |

#13

Also...

1) Java erfolgreich aktualisiert! 2) Analyse von Datei: Code Datei ldnpw.sys empfangen 2010.04.08 15:23:25 (UTC)und Code Datei ethagdgk.sys empfangen 2010.04.08 15:26:26 (UTC)3)Deljob ausgeführt, Log erhalten, musste aber nicht neustarten Code --------------------------------------------------------4) Dein Link ist leider fehlerhaft, ich wollte keine falsche Version ausprobieren, also lass mir bitte einen anderen zukommen :-) 5) Scannt gerade, wird noch dauern 6) Folgt danach Wollte nur jetzt schona antworten, damit du den Link zu 4. noch fixen kannst, und die die Logs anschauen kannst ! |

|

|

|

|

|

|

08.04.2010, 17:49

Member

Beiträge: 327 |

#14

Beim TB gab es keine Hilfe mehr, es wurde über Keygens geredet. Na, dann zieht man um.

wer es lesen möchte: Dringendes, unbekanntes Virenproblem; Computer startet nicht mehr __________ darknight, die wo anders Heike ist. |

|

|

|

|

|

|

08.04.2010, 19:18

Moderator

Beiträge: 5694 |

#15

Puh, leider habe ich gerade auf den Logs bei Trojaner-Board etwas gefunden, was mich veranlasst, den Support an diesem Punkt einzustellen. Die Nutzung von Cracks, Keygens und Patchs, die das Ziel haben, Bezahlsoftware ohne Bezahlung nutzbar zu machen, ist illegal und wir haben uns unterdessen darauf geeinigt, dass wir uns nicht der Beihilfe schuldig machen. Dieses Forum unterliegt deutschen Gesetzen und die sind da ziemlich streng. Du hast Dir mit diesem Zeug Dein System infiziert, und dass Cracks und Keygens im Wesentlichen dazu dienen, um auf den Computern Malware unterzubringen, ist schließlich kein Geheimnis. Da bleibt mir nicht weiter, als Dir zu empfehlen, in Zukunft auf derlei Software zu verzichten. Mit solcher Software beschränkt sich der Support hier auf den Hinweis, das System neu zu installieren, um es von den diversen Schädlingen zu befreien.

|

|

|

|

|

|

Um auf dieses Thema zu ANTWORTEN

bitte erst » hier kostenlos registrieren!!

bitte erst » hier kostenlos registrieren!!

Folgende Themen könnten Dich auch interessieren:

Copyright © 2025, Protecus.de - Protecus Team - Impressum / Mediadaten

letzte Woche habe ich mir mit meinem Laptop wohl einen fetten Oster-Virus eingefangen

Ich fang mal ganz von vorne an:

Ganz normaler Tag, ich surfe im Internet. Plötzlich kommt eine Fehlermeldung meines Antivirensystems (Panda Platinum Internet Security 2010) mit "Einbruchsversuch abgewehrt". Ich hab mir nichts weiter dabei gedacht, das ist eigentlich schon an der Tagesordnung. Kurz darauf kommt eine nächste Meldung, diesmal von Windows. "xipnebdv.exe hat ein Problem festgestellt und muss beendet werden" Hä? Was ist das bitte? Habe ich noch nie gehört.

Nagut, die Festplatte hat schon arg gerattert worauf ich schließen musste, dass da schon etwas im Anflug war, der PC reagierte jetzt nur noch schwach.

Und promt kam die nächste Fehlermeldung: "Sie haben sich entschlossen, das Programm macwrxsone.tmp, das nicht reagiert, zu beenden." und "Die Anweisung in "0x1000157e" verweist auf Speicher in "0x003f4000". Der Vorgang "read" konnte nicht auf dem Speicher durchgeführt werden. Klicken Sie auf "OK" um das Programm zu beenden"

Na prima, da hatte ich den Salat. Der Computer reagierte auf NICHTS mehr. Ich wusste nicht was ich machen sollte, also hab ich einfach mal die Stromversorgung gekappt, und neu gestartet.

Und siehe da: Er fährt nicht mehr hoch

Die ersten 10Sekunden ist alles normal, aber dann kommt für einen kurzen Augenblick (zu kurz um zu erkennen was darinsteht) ein Bluescreen und er startet wieder von neuem. Auf "normalem" Wege habe ich keine Chance in Windows zu kommen.

Meine durchschnittlichen PC-Kentnisse sagten mir, "probiers doch mal im Abgesicherten Modus".

Alles klar, neu gestartet, F8 gedrückt und im Abgesicherten Modus hochgefahren. Tzja, denkste : Der fährt auch nur im Abgesicherten Modus hoch, wenn ich "Cancel loading SPTD.sys" auswähle.

TATAA! Ich war im Abgesichertem Modus.

Dann mal schnell mit meinem Panda nach Viren scannen lassen. Ergebniss: ca 40mal die Hucke voll bekommen, einige davon konnte er nicht desinfizieren -> habe ich an PandaLabs zum desinfizieren geschickt. Jedoch hat mich eine Datei SEHR stutzig gemacht, namens "OLD13B.tmp. Dieses "HackerTool" wurde gefunden, im Ordner [i]C:\WINDOWS\system32\drivers\ Panda sagt mir auch folgendes: "Malware-Name: Rootkit/Agent.NMS, Ursache: Hacker-Tools, Status: Malware"

Puuh, da musste ich erst mal schlucken. Naja, da ich ja eine Original Version von Panda IS besitze, habe ich denen erstmal eine Email geschrieben und mein Problem exakt geschildert. Zwei Stunden später bekam ich eine nette Email mit drei verschiedenen Lösungsansätzen. Habe alles ausprobiert, jedoch ohne Erfolg. Ich schreib wieder an Panda, habe jedoch bis heute keine Antwort bekommen (sehr seltsam, vielleicht dauert das auch noch ein wenig)

Habe im abgesicherten Modus noch schnell ein Hijackthis-Log durchlaufen lassen, könnt ihr hier finden:

Zitat

Lange Rede kurzer Sinn:Mein Laptop fährt nicht mehr hoch, formatieren kommt für mich nicht in Frage. Ich habe anscheinend ne Menge Viren/Trojaner sonstigen drauf, und bekomm sie nicht weg.

Ich hoffe wirklich, dass sich jemand hier die Mühe macht, meinen doch schon längeren Text einmal sorgfältig durchzugehen und dann versucht mir zu helfen. Ich bin auf den Laptop dringend angewiesen.

Falls es noch wichtig ist, es handelt sich bei dem betroffenem Gerät um:

Acer Extensa, Intel Celeron processor 900 (2,2GHz, 800MHz FSB, 1MB L2 Cache), Mobile Intel Graphics Media Accelerator, 1GB DDR2, 160GB HDD

mit Windows XP Service Pack 3