Home » Viren, Trojaner & Malware Forum » Trojaner ... Clicker, Bankfrad (?) eingefangen » Themenansicht

Trojaner ... Clicker, Bankfrad (?) eingefangenThema ist geschlossen! |

||

|---|---|---|

Thema ist geschlossen! |

||

| #0

| ||

|

22.07.2008, 13:30

...neu hier

Beiträge: 3 |

||

|

|

|

|

|

22.07.2008, 16:59

Member

Beiträge: 694 |

#2

Hi,

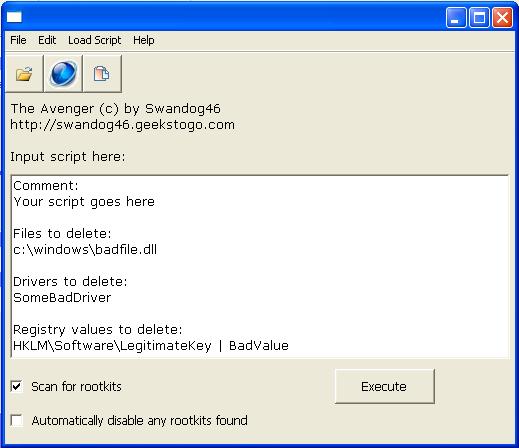

ja, eigentlich neu aufsetzten... Antivirus XP 2008 ist ein fakescanner (oder meinst Du Antivir?). Der Rechner ist weiterhin hochgradig verseucht... Versuch der Bereinigung: Bitte folgende Files prüfen: Zitat C:\WINDOWS\system32\zmzwrmvk.exehttp://www.virustotal.com/flash/index_en.html Oben auf der Seite --> auf Durchsuchen klicken --> Datei aussuchen (oder gleich die Datei mit korrektem Pfad einkopieren) --> Doppelklick auf die zu prüfende Datei --> klick auf "Send"... jetzt abwarten - dann mit der rechten Maustaste den Text markieren -> kopieren - einfügen Falls was nicht gefunden wurde, unten bei Avenger rausnehmen! Also: Anleitung Avenger (by swandog46) 1.) Lade dir das Tool [url=http://swandog46.geekstogo.com/avenger.exe]Avenger[/url] und speichere es auf dem Desktop:  2.) Das Programm so einstellen wie es auf dem Bild zu sehen ist. Kopiere nun folgenden Text in das weiße Feld: (bei -> "input script here") Code Files to delete:3.) Schliesse nun alle Programme (vorher notfalls abspeichern!) und Browser-Fenster, nach dem Ausführen des Avengers wird das System neu gestartet. 4.) Um den Avenger zu starten klicke auf -> Execute Dann bestätigen mit "Yes" das der Rechner neu startet! 5.) Nachdem das System neu gestartet ist, findest du hier einen Report vom Avenger -> C:\avenger.txt Öffne die Datei mit dem Editor und kopiere den gesamten Text in deinen Beitrag hier am Trojaner-Board. Hijackthis, fixen: öffne das HijackThis -- Button "scan" -- vor den nachfolgenden Einträge Häkchen setzen -- Button "Fix checked" -- PC neustarten Beim fixen müssen alle Programme geschlossen sein! Code O4 - HKLM\..\Policies\Explorer\Run: [dK4OxR9NrV] C:\Dokumente und Einstellungen\All Users\Anwendungsdaten\pqxazypw\rerodytk.exeDanach bitte neues HJ-Log und ein Scan mit PrevX: Wenn Prevx was findet, den Ausschnitt dann bitte posten: http://www.prevx.com/freescan.asp Chris |

|

|

|

|

|

|

22.07.2008, 17:19

...neu hier

Themenstarter Beiträge: 3 |

#3

Antivirus Version letzte aktualisierung Ergebnis

AhnLab-V3 2008.7.22.2 2008.07.22 - AntiVir 7.8.1.11 2008.07.22 - Authentium 5.1.0.4 2008.07.22 - Avast 4.8.1195.0 2008.07.22 - AVG 8.0.0.130 2008.07.22 Downloader.Swizzor BitDefender 7.2 2008.07.22 - CAT-QuickHeal 9.50 2008.07.22 - ClamAV 0.93.1 2008.07.22 - DrWeb 4.44.0.09170 2008.07.22 - eSafe 7.0.17.0 2008.07.22 - eTrust-Vet 31.6.5974 2008.07.22 - Ewido 4.0 2008.07.22 - F-Prot 4.4.4.56 2008.07.22 - F-Secure 7.60.13501.0 2008.07.22 - Fortinet 3.14.0.0 2008.07.22 W32/PolySmall.BP!tr GData 2.0.7306.1023 2008.07.22 - Ikarus T3.1.1.34.0 2008.07.22 - Kaspersky 7.0.0.125 2008.07.22 - McAfee 5343 2008.07.21 - Microsoft 1.3704 2008.07.22 Trojan:Win32/Busky.EC NOD32v2 3288 2008.07.22 a variant of Win32/TrojanDownloader.FakeAlert.BP Norman 5.80.02 2008.07.22 - Panda 9.0.0.4 2008.07.21 - Prevx1 V2 2008.07.22 - Rising 20.54.12.00 2008.07.22 - Sophos 4.31.0 2008.07.22 Mal/EncPk-DG Sunbelt 3.1.1536.1 2008.07.18 - Symantec 10 2008.07.22 - TheHacker 6.2.96.385 2008.07.20 - TrendMicro 8.700.0.1004 2008.07.22 - VBA32 3.12.8.1 2008.07.21 - VirusBuster 4.5.11.0 2008.07.22 - Webwasher-Gateway 6.6.2 2008.07.22 - weitere Informationen File size: 81920 bytes MD5...: fa236f35b96567eaf220207fa7d3508d SHA1..: 445d2a7754fc28f802404994aacecb2404f1085e SHA256: 81ce44494d4cd384869b3810d60517b21e659074a83345bebc363bd9fa8a7052 SHA512: ebad1b1b0add6f3e9322e28b95882a4a4eb87c78e8b5ef3b0cdc3741f7661c55 9e8617fc2987e73feaa031e37d1cf99d14765d24a7d139f2a53b84699d946761 PEiD..: - PEInfo: PE Structure information ( base data ) entrypointaddress.: 0x401de4 timedatestamp.....: 0x4885a24c (Tue Jul 22 09:03:08 2008) machinetype.......: 0x14c (I386) ( 3 sections ) name viradd virsiz rawdsiz ntrpy md5 .rdbob 0x1000 0x10352 0x11000 6.71 fbb51c628b2eed789b89e835d517fd8f .blafql 0x12000 0x6d4 0x1000 2.86 2acb39f7f631df9f4bf1ec9a4e50d437 .hxaze 0x13000 0x5a88 0x1000 0.61 2d097c2c46062b2a0452732484b78895 ( 4 imports ) > KERNEL32.dll: GetModuleFileNameW, GetCurrentThread, LoadLibraryA, FileTimeToSystemTime, GetFileAttributesW, GetCurrentProcess, lstrlenW, ResumeThread, CreateFileW, FindClose, GetFileSize, FindResourceW, SetThreadPriority, CreateWaitableTimerW, GlobalAddAtomW, LoadLibraryW, ReadFile, SetFilePointer, WideCharToMultiByte, GetCurrentProcessId, GetProcAddress, lstrcpyW, ReadProcessMemory, FindNextFileW, GlobalDeleteAtom, CreateEventW, TerminateThread, GetSystemTime, GetDriveTypeW > USER32.dll: DrawTextW, SetCursor, SystemParametersInfoW, UpdateWindow, DestroyMenu, GetWindowTextW, ReleaseDC, SetDlgItemTextW, LoadIconW, PostMessageW, SetLayeredWindowAttributes, SendDlgItemMessageW, LoadImageW, CreateWindowExW, FillRect, GetWindowDC, SetCursorPos, GetClassNameW, LoadCursorW, CreatePopupMenu, GetWindowRect, SetForegroundWindow, GetCursorPos, OffsetRect, WindowFromPoint > GDI32.dll: CreateDCW, MoveToEx, GetMapMode, CreateICW, SetDIBits, CreateBitmap, CreateCompatibleDC, SelectObject > ADVAPI32.dll: LookupAccountSidW ( 0 exports ) Datei qbklqrct.exe empfangen 2008.07.22 17:07:59 (CET) Status: Beendet Ergebnis: 11/33 (33.33%) Filter Filter Drucken der Ergebnisse Drucken der Ergebnisse Antivirus Version letzte aktualisierung Ergebnis AhnLab-V3 2008.7.22.2 2008.07.22 - AntiVir 7.8.1.11 2008.07.22 HEUR/Crypted Authentium 5.1.0.4 2008.07.22 - Avast 4.8.1195.0 2008.07.22 - AVG 8.0.0.130 2008.07.22 Downloader.FraudLoad.A BitDefender 7.2 2008.07.22 Trojan.FakeAlert.UT CAT-QuickHeal 9.50 2008.07.22 (Suspicious) - DNAScan ClamAV 0.93.1 2008.07.22 - DrWeb 4.44.0.09170 2008.07.22 - eSafe 7.0.17.0 2008.07.22 Suspicious File eTrust-Vet 31.6.5974 2008.07.22 - Ewido 4.0 2008.07.22 - F-Prot 4.4.4.56 2008.07.22 - F-Secure 7.60.13501.0 2008.07.22 - Fortinet 3.14.0.0 2008.07.22 - GData 2.0.7306.1023 2008.07.22 - Ikarus T3.1.1.34.0 2008.07.22 Trojan.Fakealert.UT Kaspersky 7.0.0.125 2008.07.22 - McAfee 5343 2008.07.21 - Microsoft 1.3704 2008.07.22 Trojan:Win32/Tibs.HK NOD32v2 3288 2008.07.22 - Norman 5.80.02 2008.07.22 - Panda 9.0.0.4 2008.07.21 - Prevx1 V2 2008.07.22 Malicious Software Rising 20.54.12.00 2008.07.22 - Sophos 4.31.0 2008.07.22 Mal/TibsPk-D Sunbelt 3.1.1536.1 2008.07.18 - Symantec 10 2008.07.22 Packed.Generic.174 TheHacker 6.2.96.385 2008.07.20 - TrendMicro 8.700.0.1004 2008.07.22 - VBA32 3.12.8.1 2008.07.21 - VirusBuster 4.5.11.0 2008.07.22 - Webwasher-Gateway 6.6.2 2008.07.22 Heuristic.Crypted weitere Informationen File size: 110080 bytes MD5...: 7754753c0be513f9cfcbe4829b406ba9 SHA1..: b7fe1c87a92059bb232cfff0707c2c8e16fc6ca3 SHA256: b406b4524a409b70985fda09ae20590fd59dce6be4a7f7b9a7925b97e7219d67 SHA512: 0907d8ca264c23fcb32ab7bed41946ec0269b6e6de735d6ed71fc345a747cbc6 d85b905fb73a8aa1152311ffbefda6109e9afb3cc9022e179a36a7bdc9c71c3b PEiD..: - PEInfo: PE Structure information ( base data ) entrypointaddress.: 0x4066d4 timedatestamp.....: 0x48776b9b (Fri Jul 11 14:18:03 2008) machinetype.......: 0x14c (I386) ( 4 sections ) name viradd virsiz rawdsiz ntrpy md5 .text 0x1000 0x8fd2 0x6200 7.99 71327d9034df790b48e8fef3e6bd3db3 .rdata 0xa000 0x331c 0x1600 7.97 aebac515557faf4142d045793f3ebef5 .data 0xe000 0x25b48 0x11200 8.00 d36d02befb3fb5feb7ae0f718881bb55 .rsrc 0x34000 0x2000 0x2000 5.31 d11e31deb26efa0881f81e2f1240fd05 ( 3 imports ) > gdi32.dll: SetDIBColorTable, SetICMMode, SetRelAbs, ResetDCW, StretchBlt, UpdateColors, SaveDC, TextOutW > shell32.dll: StrStrIA, SHAppBarMessage, SHFormatDrive > urlmon.dll: GetClassFileOrMime, IsLoggingEnabledA, URLOpenStreamA, CoInstall, AsyncInstallDistributionUnit, IsValidURL ( 0 exports ) Datei otwtkzmn.exe empfangen 2008.07.22 17:11:45 (CET) Status: Laden ... Wartend Warten Überprüfung Beendet Nicht gefunden Gestoppt Ergebnis: 5/34 (14.71%) Laden der Serverinformationen... Ihre Datei wartet momentan auf Position: 1. Geschätzte Startzeit is zwischen 39 und 56 Sekunden. Dieses Fenster bis zum Abschluss des Scans nicht schließen. Der Scanner, welcher momentan Ihre Datei bearbeitet ist momentan gestoppt. Wir warten einige Sekunden um Ihr Ergebnis zu erstellen. Falls Sie längern als fünf Minuten warten, versenden Sie bitte die Datei erneut. Ihre Datei wird momentan von VirusTotal überprüft, Ergebnisse werden sofort nach der Generierung angezeigt. Filter Filter Drucken der Ergebnisse Drucken der Ergebnisse Datei existiert nicht oder dessen Lebensdauer wurde überschritten Dienst momentan gestoppt. Ihre Datei befindet sich in der Warteschlange (position: ). Diese wird abgearbeitet, wenn der Dienst wieder startet. SIe können auf einen automatischen reload der homepage warten, oder ihre email in das untere formular eintragen. Klicken Sie auf "Anfragen", damit das System sie benachrichtigt wenn die Überprüfung abgeschlossen ist. Email: Antivirus Version letzte aktualisierung Ergebnis AhnLab-V3 2008.7.22.2 2008.07.22 - AntiVir 7.8.1.11 2008.07.22 - Authentium 5.1.0.4 2008.07.22 - Avast 4.8.1195.0 2008.07.22 - AVG 8.0.0.130 2008.07.22 Downloader.Swizzor BitDefender 7.2 2008.07.22 - CAT-QuickHeal 9.50 2008.07.22 - ClamAV 0.93.1 2008.07.22 - DrWeb 4.44.0.09170 2008.07.22 - eSafe 7.0.17.0 2008.07.22 - eTrust-Vet 31.6.5974 2008.07.22 - Ewido 4.0 2008.07.22 - F-Prot 4.4.4.56 2008.07.22 - F-Secure 7.60.13501.0 2008.07.22 - Fortinet 3.14.0.0 2008.07.22 - GData 2.0.7306.1023 2008.07.22 - Ikarus T3.1.1.34.0 2008.07.22 - Kaspersky 7.0.0.125 2008.07.22 - McAfee 5343 2008.07.21 - Microsoft 1.3704 2008.07.22 Trojan:Win32/Busky.EC NOD32v2 3288 2008.07.22 a variant of Win32/TrojanDownloader.FakeAlert.BP Norman 5.80.02 2008.07.22 - Panda 9.0.0.4 2008.07.21 - PCTools 4.4.2.0 2008.07.22 - Prevx1 V2 2008.07.22 Suspicious Rising 20.54.12.00 2008.07.22 - Sophos 4.31.0 2008.07.22 Mal/EncPk-DG Sunbelt 3.1.1536.1 2008.07.18 - Symantec 10 2008.07.22 - TheHacker 6.2.96.385 2008.07.20 - TrendMicro 8.700.0.1004 2008.07.22 - VBA32 3.12.8.1 2008.07.21 - VirusBuster 4.5.11.0 2008.07.22 - Webwasher-Gateway 6.6.2 2008.07.22 - weitere Informationen File size: 81920 bytes MD5...: e739fbfae19a53da604e5ee58237e7ed SHA1..: 26d2e7082a646276daf7f874283726e064ba871f SHA256: 5fa1eaf099941c7ef6482a06bb6f187f01f0753d0b410ad6392cd7d9ef7c1df9 SHA512: bf1536d11222c3e9018b07be673952710c54b3e3184bdeb8084942e4120905f6 9391977160a15be160d8268ea96fd666590f236597dc9ec5ae69925b7df52e4f PEiD..: - PEInfo: PE Structure information ( base data ) entrypointaddress.: 0x401d8e timedatestamp.....: 0x4884cf1b (Mon Jul 21 18:02:03 2008) machinetype.......: 0x14c (I386) ( 3 sections ) name viradd virsiz rawdsiz ntrpy md5 .klpuot 0x1000 0x1059e 0x11000 6.69 415c8309ee22f072386c2788cc21a8f6 .prudk 0x12000 0x6f6 0x1000 2.93 8ca06df16adbda5b1d6946f8725bcc37 .fxvd 0x13000 0x59e8 0x1000 0.52 4c40ab1a82279312e9eed18af5833106 ( 4 imports ) > KERNEL32.dll: ResumeThread, GetTickCount, GlobalFree, FindNextFileW, WaitForSingleObject, QueryDosDeviceW, LockResource, CreateEventW, GlobalDeleteAtom, GetSystemTime, DuplicateHandle, GetUserDefaultLangID, SetLastError, lstrlenW, LoadLibraryA, CreateProcessW, SuspendThread, GetPrivateProfileStringW, WideCharToMultiByte, SizeofResource, SetFilePointer, FreeResource, LoadResource, GetProcAddress, GetModuleHandleW, GetLogicalDrives > USER32.dll: EnableWindow, GetClassNameW, PostMessageW, DefWindowProcW, DestroyMenu, DestroyIcon, CreateWindowExW, DispatchMessageW, InvalidateRect, SystemParametersInfoW, LoadCursorW, PostQuitMessage, DrawTextW, LoadIconW, SetDlgItemTextW, SetForegroundWindow, WindowFromPoint, FillRect, IsWindow, SetWindowPos > GDI32.dll: CreatePen, SetMapMode, MoveToEx, SetBkMode, GetStockObject, GetObjectW, CreateSolidBrush, CreateBitmap, GetMapMode, CreateCompatibleBitmap, GetDeviceCaps > ADVAPI32.dll: InitializeSecurityDescriptor, LookupPrivilegeValueW, RegDeleteValueW, RegSetValueExW, StartServiceW, LookupAccountSidW ( 0 exports ) Datei otwtkzmn.exe empfangen 2008.07.22 17:11:45 (CET) Status: Beendet Ergebnis: 5/34 (14.71%) Filter Filter Drucken der Ergebnisse Drucken der Ergebnisse Antivirus Version letzte aktualisierung Ergebnis AhnLab-V3 2008.7.22.2 2008.07.22 - AntiVir 7.8.1.11 2008.07.22 - Authentium 5.1.0.4 2008.07.22 - Avast 4.8.1195.0 2008.07.22 - AVG 8.0.0.130 2008.07.22 Downloader.Swizzor BitDefender 7.2 2008.07.22 - CAT-QuickHeal 9.50 2008.07.22 - ClamAV 0.93.1 2008.07.22 - DrWeb 4.44.0.09170 2008.07.22 - eSafe 7.0.17.0 2008.07.22 - eTrust-Vet 31.6.5974 2008.07.22 - Ewido 4.0 2008.07.22 - F-Prot 4.4.4.56 2008.07.22 - F-Secure 7.60.13501.0 2008.07.22 - Fortinet 3.14.0.0 2008.07.22 - GData 2.0.7306.1023 2008.07.22 - Ikarus T3.1.1.34.0 2008.07.22 - Kaspersky 7.0.0.125 2008.07.22 - McAfee 5343 2008.07.21 - Microsoft 1.3704 2008.07.22 Trojan:Win32/Busky.EC NOD32v2 3288 2008.07.22 a variant of Win32/TrojanDownloader.FakeAlert.BP Norman 5.80.02 2008.07.22 - Panda 9.0.0.4 2008.07.21 - PCTools 4.4.2.0 2008.07.22 - Prevx1 V2 2008.07.22 Suspicious Rising 20.54.12.00 2008.07.22 - Sophos 4.31.0 2008.07.22 Mal/EncPk-DG Sunbelt 3.1.1536.1 2008.07.18 - Symantec 10 2008.07.22 - TheHacker 6.2.96.385 2008.07.20 - TrendMicro 8.700.0.1004 2008.07.22 - VBA32 3.12.8.1 2008.07.21 - VirusBuster 4.5.11.0 2008.07.22 - Webwasher-Gateway 6.6.2 2008.07.22 - weitere Informationen File size: 81920 bytes MD5...: e739fbfae19a53da604e5ee58237e7ed SHA1..: 26d2e7082a646276daf7f874283726e064ba871f SHA256: 5fa1eaf099941c7ef6482a06bb6f187f01f0753d0b410ad6392cd7d9ef7c1df9 SHA512: bf1536d11222c3e9018b07be673952710c54b3e3184bdeb8084942e4120905f6 9391977160a15be160d8268ea96fd666590f236597dc9ec5ae69925b7df52e4f PEiD..: - PEInfo: PE Structure information ( base data ) entrypointaddress.: 0x401d8e timedatestamp.....: 0x4884cf1b (Mon Jul 21 18:02:03 2008) machinetype.......: 0x14c (I386) ( 3 sections ) name viradd virsiz rawdsiz ntrpy md5 .klpuot 0x1000 0x1059e 0x11000 6.69 415c8309ee22f072386c2788cc21a8f6 .prudk 0x12000 0x6f6 0x1000 2.93 8ca06df16adbda5b1d6946f8725bcc37 .fxvd 0x13000 0x59e8 0x1000 0.52 4c40ab1a82279312e9eed18af5833106 ( 4 imports ) > KERNEL32.dll: ResumeThread, GetTickCount, GlobalFree, FindNextFileW, WaitForSingleObject, QueryDosDeviceW, LockResource, CreateEventW, GlobalDeleteAtom, GetSystemTime, DuplicateHandle, GetUserDefaultLangID, SetLastError, lstrlenW, LoadLibraryA, CreateProcessW, SuspendThread, GetPrivateProfileStringW, WideCharToMultiByte, SizeofResource, SetFilePointer, FreeResource, LoadResource, GetProcAddress, GetModuleHandleW, GetLogicalDrives > USER32.dll: EnableWindow, GetClassNameW, PostMessageW, DefWindowProcW, DestroyMenu, DestroyIcon, CreateWindowExW, DispatchMessageW, InvalidateRect, SystemParametersInfoW, LoadCursorW, PostQuitMessage, DrawTextW, LoadIconW, SetDlgItemTextW, SetForegroundWindow, WindowFromPoint, FillRect, IsWindow, SetWindowPos > GDI32.dll: CreatePen, SetMapMode, MoveToEx, SetBkMode, GetStockObject, GetObjectW, CreateSolidBrush, CreateBitmap, GetMapMode, CreateCompatibleBitmap, GetDeviceCaps > ADVAPI32.dll: InitializeSecurityDescriptor, LookupPrivilegeValueW, RegDeleteValueW, RegSetValueExW, StartServiceW, LookupAccountSidW ( 0 exports ) Datei rerodytk.exe empfangen 2008.07.22 17:14:58 (CET) Status: Laden ... Wartend Warten Überprüfung Beendet Nicht gefunden Gestoppt Ergebnis: 4/34 (11.77%) Laden der Serverinformationen... Ihre Datei wartet momentan auf Position: 3. Geschätzte Startzeit is zwischen 48 und 68 Sekunden. Dieses Fenster bis zum Abschluss des Scans nicht schließen. Der Scanner, welcher momentan Ihre Datei bearbeitet ist momentan gestoppt. Wir warten einige Sekunden um Ihr Ergebnis zu erstellen. Falls Sie längern als fünf Minuten warten, versenden Sie bitte die Datei erneut. Ihre Datei wird momentan von VirusTotal überprüft, Ergebnisse werden sofort nach der Generierung angezeigt. Filter Filter Drucken der Ergebnisse Drucken der Ergebnisse Datei existiert nicht oder dessen Lebensdauer wurde überschritten Dienst momentan gestoppt. Ihre Datei befindet sich in der Warteschlange (position: ). Diese wird abgearbeitet, wenn der Dienst wieder startet. SIe können auf einen automatischen reload der homepage warten, oder ihre email in das untere formular eintragen. Klicken Sie auf "Anfragen", damit das System sie benachrichtigt wenn die Überprüfung abgeschlossen ist. Email: Antivirus Version letzte aktualisierung Ergebnis AhnLab-V3 2008.7.22.2 2008.07.22 - AntiVir 7.8.1.11 2008.07.22 - Authentium 5.1.0.4 2008.07.22 - Avast 4.8.1195.0 2008.07.22 - AVG 8.0.0.130 2008.07.22 Downloader.Swizzor BitDefender 7.2 2008.07.22 - CAT-QuickHeal 9.50 2008.07.22 - ClamAV 0.93.1 2008.07.22 - DrWeb 4.44.0.09170 2008.07.22 - eSafe 7.0.17.0 2008.07.22 - eTrust-Vet 31.6.5974 2008.07.22 - Ewido 4.0 2008.07.22 - F-Prot 4.4.4.56 2008.07.22 - F-Secure 7.60.13501.0 2008.07.22 - Fortinet 3.14.0.0 2008.07.22 W32/PolySmall.BP!tr GData 2.0.7306.1023 2008.07.22 - Ikarus T3.1.1.34.0 2008.07.22 - Kaspersky 7.0.0.125 2008.07.22 - McAfee 5343 2008.07.21 - Microsoft 1.3704 2008.07.22 Trojan:Win32/Busky.EI NOD32v2 3288 2008.07.22 probably a variant of Win32/TrojanDownloader.FakeAlert.BP Norman 5.80.02 2008.07.22 - Panda 9.0.0.4 2008.07.21 - PCTools 4.4.2.0 2008.07.22 - Prevx1 V2 2008.07.22 - Rising 20.54.12.00 2008.07.22 - Sophos 4.31.0 2008.07.22 - Sunbelt 3.1.1536.1 2008.07.18 - Symantec 10 2008.07.22 - TheHacker 6.2.96.385 2008.07.20 - TrendMicro 8.700.0.1004 2008.07.22 - VBA32 3.12.8.1 2008.07.21 - VirusBuster 4.5.11.0 2008.07.22 - Webwasher-Gateway 6.6.2 2008.07.22 - weitere Informationen File size: 65536 bytes MD5...: 8c2e195486f2152be2d8b8e50dd6c905 SHA1..: 355d0cb6e04cb954353428ca24b56ac643730eed SHA256: 713379e014d9ef8b93c99fe16438f553d10885cc88ef7840843aaed79d74d876 SHA512: 7a5b37f6b9e51597e72a860d9fd56a3c81aa200e863e3b2c143ce443f33082ce 7f3ca149dd94881a79e075850ce2faafcbec518a9d217a8eb210a6f64cb651d1 PEiD..: - PEInfo: PE Structure information ( base data ) entrypointaddress.: 0x40117f timedatestamp.....: 0x48837248 (Sun Jul 20 17:13:44 2008) machinetype.......: 0x14c (I386) ( 3 sections ) name viradd virsiz rawdsiz ntrpy md5 .text 0x1000 0xcdaa 0xd000 6.85 00ca9a8e429620f496ca7ef7501c6e19 .rdata 0xe000 0x62c 0x1000 2.49 c546918ea6ec6267f0659dd2d014b65c .data 0xf000 0x3c8 0x1000 0.29 6693c23397f56f5bdd06af6c8acfabc7 ( 4 imports ) > KERNEL32.dll: CancelWaitableTimer, QueryDosDeviceW, GlobalUnlock, FindFirstChangeNotificationW, CloseHandle, SetThreadPriority, VirtualAlloc, DeleteFileW, GetProcAddress, InterlockedDecrement, LoadResource, GetLocalTime, CreateFileW, GlobalAlloc, GlobalAddAtomW, CreateThread, GetCurrentProcess, GetTickCount, WideCharToMultiByte, LoadLibraryA, InterlockedIncrement, GetFileAttributesExW, FindClose, FindNextChangeNotification > USER32.dll: SetCapture, ReleaseDC, GetWindowTextW, LoadImageW, InvalidateRect, VkKeyScanW, SetCursor, GetWindowThreadProcessId, SystemParametersInfoW, LoadStringW, RegisterClassExW, wsprintfW, RegisterHotKey, SetDlgItemTextW, LoadBitmapW, PostThreadMessageW, OffsetRect > GDI32.dll: CreateBitmap, DeleteObject, GetStockObject, GetObjectW, SetMapMode, BitBlt, CreateRoundRectRgn, CreateDCW, DPtoLP, CreateCompatibleBitmap > ADVAPI32.dll: InitializeSecurityDescriptor, LookupAccountSidW, RegSetValueExW ( 0 exports ) bei diesem K:\pushinst.exe bekomme ich die Meldung 0 bytes size received / Se ha recibido un archivo vacio so das sind erstmal die Berichte... jetzt zum 2. Punkt |

|

|

|

|

|

|

25.07.2008, 17:32

...neu hier

Themenstarter Beiträge: 3 |

#4

Hallo Chris

Okay... wie du schon gemerkt haben durftest war es das ... mit dem Rechner bin absolut nicht mehr ins Netz gekommen ...(hatte zunächst schon Panik dass ich mir gleich den WLan Stick mit weggeschossen habe) also alles neu macht der Juli! Und weil es doch schon fast August ist habe ich mir gleich ein neues Betriebsysthem gegönnt (und nen Kaspesrky gleich dazu)! Trotzdem Danke für den Versuch ... bis.. na hoffendlich nicht ganz so schnell :-) |

|

|

|

|

|

Um auf dieses Thema zu ANTWORTEN

bitte erst » hier kostenlos registrieren!!

bitte erst » hier kostenlos registrieren!!

Folgende Themen könnten Dich auch interessieren:

Seite(n): 1

Copyright © 2025, Protecus.de - Protecus Team - Impressum / Mediadaten

ich hab mir auch was eingefangen und das haut mir in regelmäßigen Abständen alle möglichen Warnungen um die Ohren

Also erstmal: Systhem: WinXP SP2

Firefox Modzilla

Virenscanner: Avast Antivir /Spybot Search and Destroy sowie (Spy Doctor jedoch nicht als On Guard)

Normalerweise bin ich immer auf einer Plattform mit eingeschränkten Rechten (also als nicht Admin im Internet unterwegs) und nutze die Admin Plattform nur zum installieren bzw. deinstalieren und ab und an zum nicht online zocken (aber eher selten)

Letztens habe ich also die neue Tune Up Version installiert - als ich wieder auf meine eingeschränkte Plattform zurück bin meldete mir Spybot, dass eine Änderung am Systhem aufgrund von Installationen vorgenommen werden sollte) Dem hab ich zugestimmt (vermutlich dummerweise ich war allerdings davon überzeugt, dass es mit Tune up zu tun hatte)

Seit 2 Tagen bekomme ich ständig Meldungen vom Windows Systhem Alert über

Trojan-Clicker.Win32.Tiny.h und andere Spaßmacher war noch ein Trojan und irgendein Freen-Screen dabei. (jedes Mal ist nur das Feld enable zu bedienen was regelmäßig zum Absturz führt) nur über dneTask Manager kann ich das Programm schließen schließen der meldung über das rote X funktioniert.

Avast meldet mir ständig Win32.Agent-ZYK (oder so ähnlich) der regelmäßig in den Container verschoben werden soll was ich auch mache

Avast findet bei der Kontrolle keine oder nur geringe Bedrohungen etwas später können aber wieder Virenfunde auftreten

Spydoctor findet ebenso wie Spybot jedes Mal einige die sich dann löschen lassen nächster Durchlauf alles frei spätestens nach dem nächsten start wieder Funde!

(Teilweise habe ich beim Start des Systhems Probleme (das kann allerdings auch daran liegen, dass mein Netzteil extrem gefordert wrd und evtl etwas schwach ist beim Start geht der Monitor aus oder der Start wird abgebrochen wenn es läuft passiert in der Hinsicht nichts mehr)

Als ich gestern dann zum installieren der update auf die Administrator Plattform gewechselt bin hatte ich (ohne etwas zu installieren plötzlich ein XP Antivir auf dem Rechner der mir 1510 Viren meldete als reparieren klickte lande ich auf ner Seite wo man die Vollversion kaufen sollte!

Nach avast, Spybot und Spydoctor ist der Mist weg (so wie er gekommen ist) mein ursprüngliches Hintergrundbild allerdings auch stattdessen habe ich da nun nen Gelben Kasten mir Virus alert und dem Hinweis ich solle n Virenscannter etc. aufspielen.

Malwarebytes' Anti-Malware 1.22

Datenbank Version: 977

Windows 5.1.2600 Service Pack 2

12:30:48 22.07.2008

mbam-log-7-22-2008 (12-30-48).txt

Scan-Methode: Vollständiger Scan (C:\|)

Durchsuchte Objekte: 94828

Laufzeit: 43 minute(s), 17 second(s)

Infizierte Speicherprozesse: 1

Infizierte Speichermodule: 1

Infizierte Registrierungsschlüssel: 10

Infizierte Registrierungswerte: 8

Infizierte Dateiobjekte der Registrierung: 2

Infizierte Verzeichnisse: 3

Infizierte Dateien: 43

Infizierte Speicherprozesse:

C:\WINDOWS\system32\lphcrosj0eabj.exe (Trojan.FakeAlert) -> Unloaded process successfully.

Infizierte Speichermodule:

C:\WINDOWS\system32\blphcrosj0eabj.scr (Trojan.FakeAlert) -> Unloaded module successfully.

Infizierte Registrierungsschlüssel:

HKEY_CURRENT_USER\SOFTWARE\Microsoft\Internet Explorer\SearchScopes\{daed9266-8c28-4c1c-8b58-5c66eff1d302} (Search.Hijack) -> Quarantined and deleted successfully.

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Browser Helper Objects\{7c109800-a5d5-438f-9640-18d17e168b88} (Trojan.Zlob) -> Quarantined and deleted successfully.

HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon\Notify\logons (Fake.Dropped.Malware) -> Quarantined and deleted successfully.

HKEY_CURRENT_USER\SOFTWARE\uninstall (Fake.Dropped.Malware) -> Quarantined and deleted successfully.

HKEY_CURRENT_USER\typelib (Fake.Dropped.Malware) -> Quarantined and deleted successfully.

HKEY_CURRENT_USER\SYSTEM\currentcontrolset\Services\iTunesMusic (Fake.Dropped.Malware) -> Quarantined and deleted successfully.

HKEY_CURRENT_USER\SYSTEM\currentcontrolset\Services\rdriv (Fake.Dropped.Malware) -> Quarantined and deleted successfully.

HKEY_CURRENT_USER\SOFTWARE\wkey (Malware.Trace) -> Quarantined and deleted successfully.

HKEY_CURRENT_USER\SOFTWARE\mwc (Malware.Trace) -> Quarantined and deleted successfully.

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Software Notifier (Rogue.Multiple) -> Quarantined and deleted successfully.

Infizierte Registrierungswerte:

HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\SharedTaskScheduler\{0656a137-b161-cadd-9777-e37a75727e78} (Fake.Dropped.Malware) -> Quarantined and deleted successfully.

HKEY_CURRENT_USER\SOFTWARE\Microsoft\Internet Explorer\Toolbar\{0e1230f8-ea50-42a9-983c-d22abc2eeb4c} (Fake.Dropped.Malware) -> Quarantined and deleted successfully.

HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\ShellServiceObjectDelayLoad\SystemCheck2 (Trojan.Agent) -> Quarantined and deleted successfully.

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\lphcrosj0eabj (Trojan.FakeAlert) -> Quarantined and deleted successfully.

HKEY_CURRENT_USER\Control Panel\Desktop\wallpaper (Hijack.Wallpaper) -> Quarantined and deleted successfully.

HKEY_CURRENT_USER\Control Panel\Desktop\originalwallpaper (Hijack.Wallpaper) -> Quarantined and deleted successfully.

HKEY_CURRENT_USER\Control Panel\Desktop\convertedwallpaper (Hijack.Wallpaper) -> Quarantined and deleted successfully.

HKEY_CURRENT_USER\Control Panel\Desktop\scrnsave.exe (Hijack.Wallpaper) -> Quarantined and deleted successfully.

Infizierte Dateiobjekte der Registrierung:

HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System\NoDispBackgroundPage (Hijack.DisplayProperties) -> Bad: (1) Good: (0) -> Quarantined and deleted successfully.

HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System\NoDispScrSavPage (Hijack.DisplayProperties) -> Bad: (1) Good: (0) -> Quarantined and deleted successfully.

Infizierte Verzeichnisse:

C:\WINDOWS\system32\smp (Fake.Dropped.Malware) -> Quarantined and deleted successfully.

C:\Programme\rhcvosj0eabj (Rogue.Multiple) -> Quarantined and deleted successfully.

C:\WINDOWS\system32\215651 (Trojan.BHO) -> Quarantined and deleted successfully.

Infizierte Dateien:

C:\WINDOWS\system32\pphcrosj0eabj.exe (Trojan.FakeAlert) -> Quarantined and deleted successfully.

C:\WINDOWS\system32\smp\msrc.exe (Fake.Dropped.Malware) -> Quarantined and deleted successfully.

C:\Programme\rhcvosj0eabj\database.dat (Rogue.Multiple) -> Quarantined and deleted successfully.

C:\Programme\rhcvosj0eabj\license.txt (Rogue.Multiple) -> Quarantined and deleted successfully.

C:\Programme\rhcvosj0eabj\MFC71.dll (Rogue.Multiple) -> Quarantined and deleted successfully.

C:\Programme\rhcvosj0eabj\MFC71ENU.DLL (Rogue.Multiple) -> Quarantined and deleted successfully.

C:\Programme\rhcvosj0eabj\msvcp71.dll (Rogue.Multiple) -> Quarantined and deleted successfully.

C:\Programme\rhcvosj0eabj\msvcr71.dll (Rogue.Multiple) -> Quarantined and deleted successfully.

C:\Programme\rhcvosj0eabj\rhcvosj0eabj.exe.local (Rogue.Multiple) -> Quarantined and deleted successfully.

C:\Programme\rhcvosj0eabj\Uninstall.exe (Rogue.Multiple) -> Quarantined and deleted successfully.

C:\WINDOWS\system32\akttzn.exe (Trojan.Agent) -> Quarantined and deleted successfully.

C:\WINDOWS\system32\anticipator.dll (Trojan.Agent) -> Quarantined and deleted successfully.

C:\WINDOWS\system32\awtoolb.dll (Trojan.Agent) -> Quarantined and deleted successfully.

C:\WINDOWS\system32\bdn.com (Trojan.Agent) -> Quarantined and deleted successfully.

C:\WINDOWS\system32\dpcproxy.exe (Trojan.Agent) -> Quarantined and deleted successfully.

C:\WINDOWS\system32\hoproxy.dll (Trojan.Agent) -> Quarantined and deleted successfully.

C:\WINDOWS\system32\hxiwlgpm.dat (Trojan.Agent) -> Quarantined and deleted successfully.

C:\WINDOWS\system32\hxiwlgpm.exe (Trojan.Agent) -> Quarantined and deleted successfully.

C:\WINDOWS\system32\msgp.exe (Trojan.Agent) -> Quarantined and deleted successfully.

C:\WINDOWS\system32\mssecu.exe (Trojan.Agent) -> Quarantined and deleted successfully.

C:\WINDOWS\system32\mtr2.exe (Trojan.Agent) -> Quarantined and deleted successfully.

C:\WINDOWS\system32\mwin32.exe (Trojan.Agent) -> Quarantined and deleted successfully.

C:\WINDOWS\system32\netode.exe (Trojan.Agent) -> Quarantined and deleted successfully.

C:\WINDOWS\system32\newsd32.exe (Trojan.Agent) -> Quarantined and deleted successfully.

C:\WINDOWS\system32\ps1.exe (Trojan.Agent) -> Quarantined and deleted successfully.

C:\WINDOWS\system32\psoft1.exe (Trojan.Agent) -> Quarantined and deleted successfully.

C:\WINDOWS\system32\regm64.dll (Trojan.Agent) -> Quarantined and deleted successfully.

C:\WINDOWS\system32\Rundl1.exe (Trojan.Agent) -> Quarantined and deleted successfully.

C:\WINDOWS\system32\ssvchost.exe (Trojan.Agent) -> Quarantined and deleted successfully.

C:\WINDOWS\system32\sysreq.exe (Trojan.Agent) -> Quarantined and deleted successfully.

C:\WINDOWS\system32\taack.dat (Trojan.Agent) -> Quarantined and deleted successfully.

C:\WINDOWS\system32\taack.exe (Trojan.Agent) -> Quarantined and deleted successfully.

C:\WINDOWS\system32\temp#01.exe (Trojan.Agent) -> Quarantined and deleted successfully.

C:\WINDOWS\system32\VBIEWER.OCX (Trojan.Agent) -> Quarantined and deleted successfully.

C:\WINDOWS\system32\winlogonpc.exe (Trojan.Agent) -> Quarantined and deleted successfully.

C:\WINDOWS\system32\winsystem.exe (Trojan.Agent) -> Quarantined and deleted successfully.

C:\WINDOWS\system32\WINWGPX.EXE (Trojan.Agent) -> Quarantined and deleted successfully.

C:\WINDOWS\system32\blphcrosj0eabj.scr (Trojan.FakeAlert) -> Quarantined and deleted successfully.

C:\WINDOWS\system32\lphcrosj0eabj.exe (Trojan.FakeAlert) -> Quarantined and deleted successfully.

C:\WINDOWS\system32\phcrosj0eabj.bmp (Trojan.FakeAlert) -> Quarantined and deleted successfully.

C:\Dokumente und Einstellungen\Frank1\Lokale Einstellungen\Temp\.tt15.tmp (Trojan.Agent) -> Quarantined and deleted successfully.

C:\Dokumente und Einstellungen\I-net\Lokale Einstellungen\Temp\.tt3.tmp (Trojan.Downloader) -> Quarantined and deleted successfully.

C:\Dokumente und Einstellungen\Frank1\Lokale Einstellungen\Temp\.tt1.tmp (Trojan.Downloader) -> Quarantined and deleted successfully.

Danach ging hier alles drüber und drunter plötzlich war Antivirus XP 2008 wieder da meldet wieder 1510 Vieren Avast überschlug sich mit Meldungen (ausschalten bei Combofix nicht möglich schreiben unter word auch nicht alle drei Buchstaben ne neue Meldung)

Combofix geladen und gestartet folgender Bericht.

ComboFix 08-07-21.2 - Frank1 2008-07-22 12:44:39.1 - NTFSx86

Microsoft Windows XP Home Edition 5.1.2600.2.1252.1.1031.18.1302 [GMT 2:00]

ausgeführt von:: C:\Dokumente und Einstellungen\Frank1\Desktop\ComboFix.exe

* Neuer Wiederherstellungspunkt wurde erstellt

[color=red]Achtung - Auf diesem PC ist keine Wiederherstellungskonsole installiert !![/color]

.

(((((((((((((((((((((((((((((((((((( Weitere Lschungen ))))))))))))))))))))))))))))))))))))))))))))))))

.

C:\Dokumente und Einstellungen\Frank1\Anwendungsdaten\rhcvosj0eabj

C:\Programme\rhcvosj0eabj

C:\WINDOWS\system32\blphcrosj0eabj.scr

C:\WINDOWS\system32\lphcrosj0eabj.exe

C:\WINDOWS\system32\phcrosj0eabj.bmp

C:\WINDOWS\system32\pphcrosj0eabj.exe

.

((((((((((((((((((((((( Dateien erstellt von 2008-06-22 bis 2008-07-22 ))))))))))))))))))))))))))))))

.

2008-07-22 12:36 . 2008-07-22 12:36 81,920 --a------ C:\WINDOWS\system32\zmzwrmvk.exe

2008-07-22 11:45 . 2008-07-22 11:45 <DIR> d-------- C:\Programme\Malwarebytes' Anti-Malware

2008-07-22 11:45 . 2008-07-22 11:45 <DIR> d-------- C:\Dokumente und Einstellungen\Frank1\Anwendungsdaten\Malwarebytes

2008-07-22 11:45 . 2008-07-22 11:45 <DIR> d-------- C:\Dokumente und Einstellungen\All Users\Anwendungsdaten\Malwarebytes

2008-07-22 11:45 . 2008-07-20 20:21 38,472 --a------ C:\WINDOWS\system32\drivers\mbamswissarmy.sys

2008-07-22 11:45 . 2008-07-20 20:21 17,144 --a------ C:\WINDOWS\system32\drivers\mbam.sys

2008-07-22 11:41 . 2008-07-22 11:41 <DIR> d-------- C:\Programme\CCleaner

2008-07-21 21:55 . 2008-07-21 21:55 110,080 --a------ C:\WINDOWS\system32\qbklqrct.exe

2008-07-21 21:55 . 2008-07-21 21:55 81,920 --a------ C:\WINDOWS\system32\otwtkzmn.exe

2008-07-21 21:25 . 2008-07-21 21:25 81,920 --a------ C:\WINDOWS\system32\ulilspct.exe

2008-07-21 13:32 . 2008-07-21 13:32 <DIR> d-------- C:\Dokumente und Einstellungen\All Users\Anwendungsdaten\UtilUi

2008-07-21 13:32 . 2008-07-21 13:32 <DIR> d-------- C:\Dokumente und Einstellungen\All Users\Anwendungsdaten\monsetproc

2008-07-21 13:02 . 2008-07-21 13:02 <DIR> d-------- C:\Dokumente und Einstellungen\All Users\Anwendungsdaten\StrSrvUtil

2008-07-21 13:02 . 2008-07-21 13:02 <DIR> d-------- C:\Dokumente und Einstellungen\All Users\Anwendungsdaten\dscsmarten

2008-07-20 19:29 . 2008-07-20 19:29 <DIR> d-------- C:\Dokumente und Einstellungen\All Users\Anwendungsdaten\strwebgen

2008-07-20 19:29 . 2008-07-20 19:29 <DIR> d-------- C:\Dokumente und Einstellungen\All Users\Anwendungsdaten\procinfo

2008-07-20 19:29 . 2008-07-20 19:29 <DIR> d-------- C:\Dokumente und Einstellungen\All Users\Anwendungsdaten\pqxazypw

2008-07-17 22:45 . 2008-07-17 22:45 <DIR> d-------- C:\Dokumente und Einstellungen\I-net\Anwendungsdaten\Zylom Games

2008-07-17 22:45 . 2008-07-17 22:45 <DIR> d-------- C:\Dokumente und Einstellungen\All Users\Anwendungsdaten\Zylom

2008-07-17 15:46 . 2008-07-17 15:46 <DIR> d-------- C:\Dokumente und Einstellungen\All Users\Anwendungsdaten\nView_Profiles

2008-07-17 15:27 . 2008-07-17 15:27 <DIR> d-------- C:\WINDOWS\nview

2008-07-17 15:27 . 2007-11-07 01:00 356,352 --a------ C:\WINDOWS\system32\nvudisp.exe

2008-07-17 15:27 . 2008-07-17 15:27 162,159 --a------ C:\WINDOWS\system32\nvapps.xml

2008-07-17 15:27 . 2007-11-07 01:00 17,737 --a------ C:\WINDOWS\system32\nvdisp.nvu

2008-07-13 14:20 . 2008-07-13 14:20 <DIR> d-------- C:\p

2008-07-11 19:39 . 2008-07-11 19:39 <DIR> d-------- C:\Dokumente und Einstellungen\I-net\WINDOWS

2008-07-11 19:34 . 2008-07-11 19:34 <DIR> d-------- C:\Programme\McCover

2008-07-11 19:34 . 2008-07-11 19:34 <DIR> d-------- C:\Dokumente und Einstellungen\Frank1\WINDOWS

2008-07-09 17:22 . 2008-07-09 17:22 <DIR> dr-h----- C:\Dokumente und Einstellungen\I-net\Anwendungsdaten\SecuROM

2008-07-09 17:15 . 2008-07-09 17:15 <DIR> dr-h----- C:\Dokumente und Einstellungen\Frank1\Anwendungsdaten\SecuROM

2008-07-09 16:30 . 2008-07-09 16:30 <DIR> d-------- C:\Programme\Atari

2008-07-09 16:30 . 2008-07-09 16:30 <DIR> d-------- C:\Dokumente und Einstellungen\Frank1\Anwendungsdaten\gnupg

2008-07-09 13:20 . 2008-07-09 13:20 307,968 --a------ C:\WINDOWS\system32\TuneUpDefragService.exe

2008-07-09 13:20 . 2008-02-27 13:15 28,416 --a------ C:\WINDOWS\system32\uxtuneup.dll

2008-07-09 13:18 . 2008-07-09 13:20 <DIR> d-------- C:\Programme\TuneUp Utilities 2008

2008-07-08 21:30 . 2008-07-08 21:30 <DIR> d-------- C:\TEMP

2008-07-08 21:15 . 2008-07-08 21:28 <DIR> d-------- C:\tuneup

2008-07-07 22:32 . 2008-07-07 22:32 <DIR> d-------- C:\Dokumente und Einstellungen\I-net\temp

2008-07-07 22:32 . 2008-07-07 22:32 <DIR> d-------- C:\Dokumente und Einstellungen\I-net\Anwendungsdaten\TeamViewer

2008-07-02 23:32 . 2008-07-03 00:08 <DIR> d-------- C:\Dokumente und Einstellungen\Frank1\Anwendungsdaten\Ahead

2008-07-02 10:03 . 2008-07-02 14:52 <DIR> d-------- C:\Filmlinks

.

(((((((((((((((((((((((((((((((((((( Find3M Bericht ))))))))))))))))))))))))))))))))))))))))))))))))))))))

.

2008-07-22 10:50 --------- d---a-w C:\Dokumente und Einstellungen\All Users\Anwendungsdaten\TEMP

2008-07-22 10:10 --------- d-----w C:\Dokumente und Einstellungen\All Users\Anwendungsdaten\Google Updater

2008-07-22 09:42 --------- d-----w C:\Dokumente und Einstellungen\All Users\Anwendungsdaten\Spybot - Search & Destroy

2008-07-22 08:58 --------- d-----w C:\Programme\Spyware Doctor

2008-07-22 08:31 90,112 ----a-w C:\WINDOWS\DUMP3d76.tmp

2008-07-22 08:27 90,112 ----a-w C:\WINDOWS\DUMP4d83.tmp

2008-07-21 13:13 90,112 ----a-w C:\WINDOWS\DUMP4de1.tmp

2008-07-17 20:35 --------- d-----w C:\Dokumente und Einstellungen\I-net\Anwendungsdaten\temp

2008-07-09 15:15 107,888 ----a-w C:\WINDOWS\system32\CmdLineExt.dll

2008-07-08 19:40 --------- d-----w C:\Programme\Trillian

2008-06-20 17:39 247,296 ----a-w C:\WINDOWS\system32\mswsock.dll

2008-06-20 10:45 360,320 ------w C:\WINDOWS\system32\drivers\tcpip.sys

2008-06-20 10:44 138,368 ------w C:\WINDOWS\system32\drivers\afd.sys

2008-06-20 09:52 225,920 ------w C:\WINDOWS\system32\drivers\tcpip6.sys

2008-06-15 12:23 --------- d-----w C:\Dokumente und Einstellungen\I-net\Anwendungsdaten\klett

2008-06-14 17:57 273,024 ------w C:\WINDOWS\system32\drivers\bthport.sys

2008-05-07 05:14 1,293,312 ------w C:\WINDOWS\system32\quartz.dll

2008-04-23 04:16 826,368 ----a-w C:\WINDOWS\system32\wininet.dll

2008-03-13 06:05 30,472 ----a-w C:\Dokumente und Einstellungen\I-net\Anwendungsdaten\GDIPFONTCACHEV1.DAT

.

(((((((((((((((((((((((((((( Autostart Punkte der Registrierung ))))))))))))))))))))))))))))))))))))))))

.

.

REGEDIT4

*Hinweis* leere Eintrage & legitime Standardeintrage werden nicht angezeigt.

[HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Run]

"ctfmon.exe"="C:\WINDOWS\system32\ctfmon.exe" [2004-08-04 01:57 15360]

"CfgWebChk"="C:\WINDOWS\system32\ulilspct.exe" [2008-07-21 21:25 81920]

"swg"="C:\Programme\Google\GoogleToolbarNotifier\GoogleToolbarNotifier.exe" [2008-01-11 00:00 68856]

"syscfgchk"="C:\WINDOWS\system32\otwtkzmn.exe" [2008-07-21 21:55 81920]

"UtilSys"="C:\WINDOWS\system32\zmzwrmvk.exe" [2008-07-22 12:36 81920]

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run]

"EM_EXEC"="C:\PROGRA~1\Logitech\MOUSEW~1\SYSTEM\EM_EXEC.EXE" [2002-07-01 10:50 28672]

"AVMWlanClient"="C:\Programme\avmwlanstick\FRITZWLANMini.exe" [2007-02-02 18:26 283136]

"Launch LGDCore"="C:\Programme\Logitech\GamePanel Software\G-series Software\LGDCore.exe" [2007-07-18 02:08 2094352]

"JMB36X IDE Setup"="C:\WINDOWS\RaidTool\xInsIDE.exe" [2007-03-20 08:36 36864]

"NvCplDaemon"="C:\WINDOWS\system32\NvCpl.dll" [2007-11-07 01:00 8523776]

"RTHDCPL"="RTHDCPL.EXE" [2007-07-05 10:08 16380416 C:\WINDOWS\RTHDCPL.exe]

[HKEY_USERS\.DEFAULT\Software\Microsoft\Windows\CurrentVersion\Run]

"CTFMON.EXE"="C:\WINDOWS\System32\CTFMON.EXE" [2004-08-04 01:57 15360]

[HKEY_LOCAL_MACHINE\software\microsoft\windows\Currentversion\policies\explorer\Run]

"dK4OxR9NrV"="C:\Dokumente und Einstellungen\All Users\Anwendungsdaten\pqxazypw\rerodytk.exe" [2008-07-20 19:29 65536]

[HKEY_CURRENT_USER\software\microsoft\windows\currentversion\run-]

"Microsoft Outlook"=C:\PROGRA~1\MICROS~2\Office10\OUTLOOK.EXE Outlook:Inbox /recycle

"swg"=C:\Programme\Google\GoogleToolbarNotifier\GoogleToolbarNotifier.exe

"CTFMON.EXE"=C:\WINDOWS\system32\ctfmon.exe

[HKEY_LOCAL_MACHINE\software\microsoft\windows\currentversion\run-]

"NeroFilterCheck"=C:\WINDOWS\system32\NeroCheck.exe

"36X Raid Configurer"=C:\WINDOWS\System32\xRaidSetup.exe boot

"SSBkgdUpdate"="C:\Programme\Gemeinsame Dateien\Scansoft Shared\SSBkgdUpdate\SSBkgdupdate.exe" -Embedding -boot

"PaperPort PTD"=C:\Programme\ScanSoft\PaperPort\pptd40nt.exe

"IndexSearch"=C:\Programme\ScanSoft\PaperPort\IndexSearch.exe

"Google Desktop Search"="C:\Programme\Google\Google Desktop Search\GoogleDesktop.exe" /startup

"ControlCenter2.0"=C:\Programme\Brother\ControlCenter2\brctrcen.exe /autorun

"Launch LCDMon"="C:\Programme\Logitech\GamePanel Software\LCD Manager\LCDMon.exe"

"NvMediaCenter"=RUNDLL32.EXE C:\WINDOWS\system32\NvMcTray.dll,NvTaskbarInit

"nwiz"=nwiz.exe /install

[HKLM\~\services\sharedaccess\parameters\firewallpolicy\standardprofile\AuthorizedApplications\List]

"%windir%\\system32\\sessmgr.exe"=

"C:\\Programme\\SiSoftware\\SiSoftware Sandra Lite XI.SP4a\\Win32\\RpcDataSrv.exe"=

"C:\\Programme\\SiSoftware\\SiSoftware Sandra Lite XI.SP4a\\RpcSandraSrv.exe"=

"C:\\Programme\\Electronic Arts\\Need for Speed ProStreet\\nfs.exe"=

"%windir%\\Network Diagnostic\\xpnetdiag.exe"=

"C:\\Programme\\Atari\\AITD\\Alone.exe"=

R1 aswSP;avast! Self Protection;C:\WINDOWS\system32\drivers\aswSP.sys [2008-05-16 01:20]

R2 aswFsBlk;aswFsBlk;C:\WINDOWS\system32\DRIVERS\aswFsBlk.sys [2008-05-16 01:16]

R2 UxTuneUp;TuneUp Designerweiterung;C:\WINDOWS\System32\svchost.exe [2004-08-04 01:58]

R3 FWLANUSB;AVM FRITZ!WLAN;C:\WINDOWS\system32\DRIVERS\fwlanusb.sys [2007-01-26 02:00]

S3 avmeject;AVM Eject;C:\WINDOWS\system32\drivers\avmeject.sys [2007-01-26 02:00]

S3 PDNMp50;PDNMp50 NDIS Protocol Driver;C:\WINDOWS\system32\drivers\PDNMp50.sys [2006-11-28 23:46]

S3 PDNSp50;PDNSp50 NDIS Protocol Driver;C:\WINDOWS\system32\drivers\PDNSp50.sys [2006-11-28 23:46]

S3 TuneUp.Defrag;TuneUp Drive Defrag-Dienst;C:\WINDOWS\System32\TuneUpDefragService.exe [2008-07-09 13:20]

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Svchost - NetSvcs

UxTuneUp

[HKEY_CURRENT_USER\software\microsoft\windows\currentversion\explorer\mountpoints2\{97a51900-bfb5-11dc-8c06-001d7d9d45bf}]

\Shell\AutoRun\command - K:\pushinst.exe

[HKEY_LOCAL_MACHINE\software\microsoft\active setup\installed components\ccc-core-static]

msiexec /fums {CDA6A7DE-410D-FFFD-E406-01CD82B7958E} /qb

.

Inhalt des "geplante Tasks" Ordners

"2008-07-22 10:49:48 C:\WINDOWS\Tasks\1-Klick-Wartung.job"

- C:\Programme\TuneUp Utilities 2008\OneClickStarter.exe

"2008-07-11 13:00:00 C:\WINDOWS\Tasks\Norton Security Scan.job"

- C:\Programme\Norton Security Scan\Nss.exe

.

- - - - Entfernte verwaiste Registrierungseintrge - - - -

HKLM-Run-lphcrosj0eabj - C:\WINDOWS\system32\lphcrosj0eabj.exe

HKLM-Run-SMrhcvosj0eabj - C:\Programme\rhcvosj0eabj\rhcvosj0eabj.exe

.

------- Supplementary Scan -------

.

R0 -: HKCU-Main,Start Page = hxxp://alice.aol.de

R0 -: HKCU-Main,SearchMigratedDefaultURL = hxxp://www.google.com/search?q={searchTerms}&sourceid=ie7&rls=com.microsoft:en-US&ie=utf8&oe=utf8

R1 -: HKCU-SearchURL,(Default) = hxxp://www.google.com/search?q=%s

O8 -: Nach Microsoft &Excel exportieren - C:\PROGRA~1\MICROS~2\Office10\EXCEL.EXE/3000

**************************************************************************

catchme 0.3.1361 W2K/XP/Vista - rootkit/stealth malware detector by Gmer, http://www.gmer.net

Rootkit scan 2008-07-22 12:50:15

Windows 5.1.2600 Service Pack 2 NTFS

Scanne versteckte Prozesse...

Scanne versteckte Autostart Eintrge...

Scanne versteckte Dateien...

Scan erfolgreich abgeschlossen

versteckte Dateien: 0

**************************************************************************

.

------------------------ Other Running Processes ------------------------

.

C:\Programme\Alwil Software\Avast4\aswUpdSv.exe

C:\Programme\Alwil Software\Avast4\ashServ.exe

C:\WINDOWS\system32\brss01a.exe

C:\Programme\Google\Common\Google Updater\GoogleUpdaterService.exe

C:\WINDOWS\system32\nvsvc32.exe

C:\WINDOWS\system32\PnkBstrA.exe

C:\Programme\Alwil Software\Avast4\ashMaiSv.exe

C:\Programme\Alwil Software\Avast4\ashWebSv.exe

.

**************************************************************************

.

Zeit der Fertigstellung: 2008-07-22 12:52:01 - machine was rebooted

ComboFix-quarantined-files.txt 2008-07-22 10:51:58

Pre-Run: 31 Verzeichnis(se), 194,719,723,520 Bytes frei

Post-Run: 33 Verzeichnis(se), 194,852,388,864 Bytes frei

184 --- E O F --- 2008-07-10 16:55:45

Nach den Restart noch keine weiteren Meldungen! beim starten des Browser Hinweis vom Windows Systhem Alert : das Trojan Green Screen gesichtet wurde (s.o.)

HJT Log

Logfile of Trend Micro HijackThis v2.0.2

Scan saved at 13:08:30, on 22.07.2008

Platform: Windows XP SP2 (WinNT 5.01.2600)

MSIE: Internet Explorer v7.00 (7.00.6000.16674)

Boot mode: Normal

Running processes:

C:\WINDOWS\System32\smss.exe

C:\WINDOWS\system32\csrss.exe

C:\WINDOWS\system32\winlogon.exe

C:\WINDOWS\system32\services.exe

C:\WINDOWS\system32\lsass.exe

C:\WINDOWS\system32\svchost.exe

C:\WINDOWS\system32\svchost.exe

C:\WINDOWS\System32\svchost.exe

C:\WINDOWS\System32\svchost.exe

C:\WINDOWS\system32\svchost.exe

C:\Programme\Alwil Software\Avast4\aswUpdSv.exe

C:\Programme\Alwil Software\Avast4\ashServ.exe

C:\WINDOWS\system32\brss01a.exe

C:\WINDOWS\system32\spoolsv.exe

C:\Programme\Google\Common\Google Updater\GoogleUpdaterService.exe

C:\WINDOWS\system32\nvsvc32.exe

C:\WINDOWS\system32\PnkBstrA.exe

C:\WINDOWS\System32\svchost.exe

C:\Dokumente und Einstellungen\All Users\Anwendungsdaten\pqxazypw\rerodytk.exe

C:\WINDOWS\RTHDCPL.EXE

C:\Programme\avmwlanstick\FRITZWLANMini.exe

C:\Programme\Logitech\GamePanel Software\G-series Software\LGDCore.exe

C:\WINDOWS\system32\ctfmon.exe

C:\Programme\Google\GoogleToolbarNotifier\GoogleToolbarNotifier.exe

C:\WINDOWS\system32\zmzwrmvk.exe

C:\Programme\Alwil Software\Avast4\ashMaiSv.exe

C:\Programme\Alwil Software\Avast4\ashWebSv.exe

C:\WINDOWS\System32\alg.exe

C:\WINDOWS\explorer.exe

C:\WINDOWS\system32\notepad.exe

C:\Programme\Microsoft Office\Office10\WINWORD.EXE

C:\Programme\Mozilla Firefox\firefox.exe

C:\Programme\Alice\Signup\AliceCnn.exe

C:\Programme\Mozilla Firefox\firefox.exe

C:\HijackThis\HijackThis.exe

C:\WINDOWS\System32\wbem\wmiprvse.exe

R0 - HKCU\Software\Microsoft\Internet Explorer\Main,Start Page = http://alice.aol.de

R1 - HKLM\Software\Microsoft\Internet Explorer\Main,Default_Page_URL = http://go.microsoft.com/fwlink/?LinkId=69157

R1 - HKLM\Software\Microsoft\Internet Explorer\Main,Default_Search_URL = http://go.microsoft.com/fwlink/?LinkId=54896

R1 - HKLM\Software\Microsoft\Internet Explorer\Main,Search Page = http://go.microsoft.com/fwlink/?LinkId=54896

R0 - HKLM\Software\Microsoft\Internet Explorer\Main,Start Page = http://go.microsoft.com/fwlink/?LinkId=69157

O2 - BHO: Yahoo! Companion BHO - {02478D38-C3F9-4efb-9B51-7695ECA05670} - C:\Programme\Yahoo!\Companion\Installs\cpn\ycomp5_6_0_1.dll

O2 - BHO: Adobe PDF Reader - {06849E9F-C8D7-4D59-B87D-784B7D6BE0B3} - C:\Programme\Gemeinsame Dateien\Adobe\Acrobat\ActiveX\AcroIEHelper.dll

O2 - BHO: Spybot-S&D IE Protection - {53707962-6F74-2D53-2644-206D7942484F} - C:\PROGRA~1\SPYBOT~1\SDHelper.dll

O2 - BHO: Google Toolbar Helper - {AA58ED58-01DD-4d91-8333-CF10577473F7} - c:\programme\google\googletoolbar1.dll

O2 - BHO: Google Toolbar Notifier BHO - {AF69DE43-7D58-4638-B6FA-CE66B5AD205D} - C:\Programme\Google\GoogleToolbarNotifier\2.1.1119.1736\swg.dll

O3 - Toolbar: &Yahoo! Companion - {EF99BD32-C1FB-11D2-892F-0090271D4F88} - C:\Programme\Yahoo!\Companion\Installs\cpn\ycomp5_6_0_1.dll

O3 - Toolbar: &Google - {2318C2B1-4965-11d4-9B18-009027A5CD4F} - c:\programme\google\googletoolbar1.dll

O4 - HKLM\..\Run: [RTHDCPL] RTHDCPL.EXE

O4 - HKLM\..\Run: [EM_EXEC] C:\PROGRA~1\Logitech\MOUSEW~1\SYSTEM\EM_EXEC.EXE

O4 - HKLM\..\Run: [AVMWlanClient] C:\Programme\avmwlanstick\FRITZWLANMini.exe

O4 - HKLM\..\Run: [Launch LGDCore] "C:\Programme\Logitech\GamePanel Software\G-series Software\LGDCore.exe" /SHOWHIDE

O4 - HKLM\..\Run: [JMB36X IDE Setup] C:\WINDOWS\RaidTool\xInsIDE.exe

O4 - HKLM\..\Run: [NvCplDaemon] RUNDLL32.EXE C:\WINDOWS\system32\NvCpl.dll,NvStartup

O4 - HKCU\..\Run: [ctfmon.exe] C:\WINDOWS\system32\ctfmon.exe

O4 - HKCU\..\Run: [CfgWebChk] C:\WINDOWS\system32\ulilspct.exe

O4 - HKCU\..\Run: [swg] C:\Programme\Google\GoogleToolbarNotifier\GoogleToolbarNotifier.exe

O4 - HKCU\..\Run: [syscfgchk] C:\WINDOWS\system32\otwtkzmn.exe

O4 - HKCU\..\Run: [UtilSys] C:\WINDOWS\system32\zmzwrmvk.exe

O4 - HKLM\..\Policies\Explorer\Run: [dK4OxR9NrV] C:\Dokumente und Einstellungen\All Users\Anwendungsdaten\pqxazypw\rerodytk.exe

O4 - HKUS\S-1-5-19\..\Run: [CTFMON.EXE] C:\WINDOWS\System32\CTFMON.EXE (User 'LOKALER DIENST')

O4 - HKUS\S-1-5-20\..\Run: [CTFMON.EXE] C:\WINDOWS\System32\CTFMON.EXE (User 'NETZWERKDIENST')

O4 - HKUS\S-1-5-18\..\Run: [CTFMON.EXE] C:\WINDOWS\System32\CTFMON.EXE (User 'SYSTEM')

O4 - HKUS\.DEFAULT\..\Run: [CTFMON.EXE] C:\WINDOWS\System32\CTFMON.EXE (User 'Default user')

O8 - Extra context menu item: Nach Microsoft &Excel exportieren - res://C:\PROGRA~1\MICROS~2\Office10\EXCEL.EXE/3000

O9 - Extra button: (no name) - {DFB852A3-47F8-48C4-A200-58CAB36FD2A2} - C:\PROGRA~1\SPYBOT~1\SDHelper.dll

O9 - Extra 'Tools' menuitem: Spybot - Search & Destroy Configuration - {DFB852A3-47F8-48C4-A200-58CAB36FD2A2} - C:\PROGRA~1\SPYBOT~1\SDHelper.dll

O9 - Extra button: (no name) - {e2e2dd38-d088-4134-82b7-f2ba38496583} - C:\WINDOWS\Network Diagnostic\xpnetdiag.exe

O9 - Extra 'Tools' menuitem: @xpsp3res.dll,-20001 - {e2e2dd38-d088-4134-82b7-f2ba38496583} - C:\WINDOWS\Network Diagnostic\xpnetdiag.exe

O17 - HKLM\System\CCS\Services\Tcpip\..\{3A06D748-7AC3-456D-A245-22F0204571ED}: NameServer = 213.191.92.87 62.109.123.6

O23 - Service: avast! iAVS4 Control Service (aswUpdSv) - ALWIL Software - C:\Programme\Alwil Software\Avast4\aswUpdSv.exe

O23 - Service: Ati HotKey Poller - ATI Technologies Inc. - C:\WINDOWS\system32\Ati2evxx.exe

O23 - Service: ATI Smart - Unknown owner - C:\WINDOWS\system32\ati2sgag.exe (file missing)

O23 - Service: avast! Antivirus - ALWIL Software - C:\Programme\Alwil Software\Avast4\ashServ.exe

O23 - Service: avast! Mail Scanner - ALWIL Software - C:\Programme\Alwil Software\Avast4\ashMaiSv.exe

O23 - Service: avast! Web Scanner - ALWIL Software - C:\Programme\Alwil Software\Avast4\ashWebSv.exe

O23 - Service: BrSplService (Brother XP spl Service) - brother Industries Ltd - C:\WINDOWS\system32\brsvc01a.exe

O23 - Service: GoogleDesktopManager - Google - C:\Programme\Google\Google Desktop Search\GoogleDesktop.exe

O23 - Service: Google Updater Service (gusvc) - Google - C:\Programme\Google\Common\Google Updater\GoogleUpdaterService.exe

O23 - Service: NVIDIA Display Driver Service (NVSvc) - NVIDIA Corporation - C:\WINDOWS\system32\nvsvc32.exe

O23 - Service: PnkBstrA - Unknown owner - C:\WINDOWS\system32\PnkBstrA.exe

O23 - Service: SiSoftware Database Agent Service (SandraDataSrv) - SiSoftware - C:\Programme\SiSoftware\SiSoftware Sandra Lite XI.SP4a\Win32\RpcDataSrv.exe

O23 - Service: SiSoftware Sandra Agent Service (SandraTheSrv) - SiSoftware - C:\Programme\SiSoftware\SiSoftware Sandra Lite XI.SP4a\RpcSandraSrv.exe

O23 - Service: PC Tools Auxiliary Service (sdAuxService) - PC Tools - C:\Programme\Spyware Doctor\pctsAuxs.exe

O23 - Service: PC Tools Security Service (sdCoreService) - PC Tools - C:\Programme\Spyware Doctor\pctsSvc.exe

O23 - Service: TuneUp Drive Defrag-Dienst (TuneUp.Defrag) - TuneUp Software GmbH - C:\WINDOWS\System32\TuneUpDefragService.exe

--

End of file - 6999 bytes

.

.

Bitte nur die Eintraege der letzten 3 Monate pro Ordner posten

.

.

Volume in Laufwerk C: hat keine Bezeichnung.

Volumeseriennummer: 24B5-377C

Verzeichnis von C:\WINDOWS\system32

22.07.2008 12:49 13.742 wpa.dbl

22.07.2008 12:36 81.920 zmzwrmvk.exe

21.07.2008 21:55 81.920 otwtkzmn.exe

21.07.2008 21:55 110.080 qbklqrct.exe

21.07.2008 21:25 81.920 ulilspct.exe

17.07.2008 15:27 162.159 nvapps.xml

11.07.2008 19:45 0 Biport

09.07.2008 17:15 107.888 CmdLineExt.dll

09.07.2008 14:43 311.740 perfh009.dat

09.07.2008 14:43 40.128 perfc009.dat

09.07.2008 14:43 48.354 perfc007.dat

09.07.2008 14:43 316.924 perfh007.dat

09.07.2008 14:43 722.222 PerfStringBackup.INI

09.07.2008 13:20 307.968 TuneUpDefragService.exe

25.06.2008 18:15 17.972.344 MRT.exe

20.06.2008 19:39 148.992 dnsapi.dll

20.06.2008 19:39 247.296 mswsock.dll

22.05.2008 13:55 3.002 CONFIG.NT

16.05.2008 01:24 1.152.888 aswBoot.exe

16.05.2008 01:12 95.608 AvastSS.scr

07.05.2008 07:14 1.293.312 quartz.dll

23.04.2008 22:16 3.591.680 mshtml.dll

23.04.2008 06:16 233.472 webcheck.dll

23.04.2008 06:16 826.368 wininet.dll

23.04.2008 06:16 102.912 occache.dll

23.04.2008 06:16 1.159.680 urlmon.dll

23.04.2008 06:16 478.208 mshtmled.dll

23.04.2008 06:16 193.024 msrating.dll

23.04.2008 06:16 44.544 pngfilt.dll

23.04.2008 06:16 105.984 url.dll

23.04.2008 06:16 671.232 mstime.dll

23.04.2008 06:16 267.776 iertutil.dll

23.04.2008 06:16 1.831.424 inetcpl.cpl

23.04.2008 06:16 27.648 jsproxy.dll

23.04.2008 06:16 52.224 msfeedsbs.dll

23.04.2008 06:16 459.264 msfeeds.dll

23.04.2008 06:16 44.544 iernonce.dll

23.04.2008 06:16 6.066.176 ieframe.dll

23.04.2008 06:16 214.528 dxtrans.dll

23.04.2008 06:16 347.136 dxtmsft.dll

23.04.2008 06:16 153.088 ieakeng.dll

23.04.2008 06:16 133.120 extmgr.dll

23.04.2008 06:16 63.488 icardie.dll

23.04.2008 06:16 384.512 iedkcs32.dll

23.04.2008 06:16 383.488 ieapfltr.dll

23.04.2008 06:16 124.928 advpack.dll

23.04.2008 06:16 230.400 ieaksie.dll

22.04.2008 09:39 13.824 ieudinit.exe

22.04.2008 09:39 70.656 ie4uinit.exe

2095 Datei(en) 503.243.904 Bytes

0 Verzeichnis(se), 194.867.699.712 Bytes frei

.

.

.

Volume in Laufwerk C: hat keine Bezeichnung.

Volumeseriennummer: 24B5-377C

Verzeichnis von C:\DOKUME~1\Frank1\LOKALE~1\Temp

22.07.2008 13:13 102.535 datfind.txt

22.07.2008 13:07 114.688 ~DFADFA.tmp

22.07.2008 13:06 22.486 x.ico

22.07.2008 13:04 512 ~DF2577.tmp

22.07.2008 13:04 512 ~DF2552.tmp

22.07.2008 13:03 512 ~DF571.tmp

22.07.2008 12:56 39.054 ~WRS0001.tmp

22.07.2008 12:53 16.384 ~WRF0000.tmp

22.07.2008 12:53 512 ~DF9B0E.tmp

9 Datei(en) 297.195 Bytes

0 Verzeichnis(se), 194.867.724.288 Bytes frei

.

.

.

Volume in Laufwerk C: hat keine Bezeichnung.

Volumeseriennummer: 24B5-377C

Verzeichnis von C:\WINDOWS

22.07.2008 12:51 1.109.587 WindowsUpdate.log

22.07.2008 12:50 0 0.log

22.07.2008 12:50 227 system.ini

22.07.2008 12:49 159 wiadebug.log

22.07.2008 12:49 50 wiaservc.log

22.07.2008 12:49 32.610 SchedLgU.Txt

22.07.2008 12:49 2.048 bootstat.dat

22.07.2008 10:31 90.112 DUMP3d76.tmp

22.07.2008 10:27 90.112 DUMP4d83.tmp

21.07.2008 15:13 90.112 DUMP4de1.tmp

21.07.2008 10:25 116 NeroDigital.ini

05.05.2008 16:51 151 PhotoSnapViewer.INI

98 Datei(en) 52.512.206 Bytes

0 Verzeichnis(se), 194.867.720.192 Bytes frei

.

.

.

Volume in Laufwerk C: hat keine Bezeichnung.

Volumeseriennummer: 24B5-377C

Verzeichnis von C:\WINDOWS\temp

22.07.2008 12:49 16.384 Perflib_Perfdata_660.dat

1 Datei(en) 16.384 Bytes

0 Verzeichnis(se), 194.867.720.192 Bytes frei

.

.

.

Volume in Laufwerk C: hat keine Bezeichnung.

Volumeseriennummer: 24B5-377C

Verzeichnis von C:\WINDOWS\Downloaded Program Files

11.01.2008 01:51 65 desktop.ini

4 Datei(en) 520.257 Bytes

0 Verzeichnis(se), 194.867.720.192 Bytes frei

.

.

kleiner Nachtrag:

Dieser Antivirus XP 2008 meldet weiterhin die 1510 Vieren und öffnet hin und wieder ein Pop-up Fenster ... die anderen Meldungen von Windows sind weniger geworden ...

Avast und Co melden sich nicht mehr zu Worte

kann man schon etwas sagen?