Home » Spyware & Browser Hijacker Support Forum » TR/Agent.564800 u.v.m. mit Antivir free gefunden » Themenansicht

TR/Agent.564800 u.v.m. mit Antivir free gefunden |

||

|---|---|---|

| #0

| ||

|

12.10.2010, 19:55

...neu hier

Beiträge: 6 |

||

|

|

|

|

|

12.10.2010, 20:19

Moderator

Beiträge: 5694 |

#2

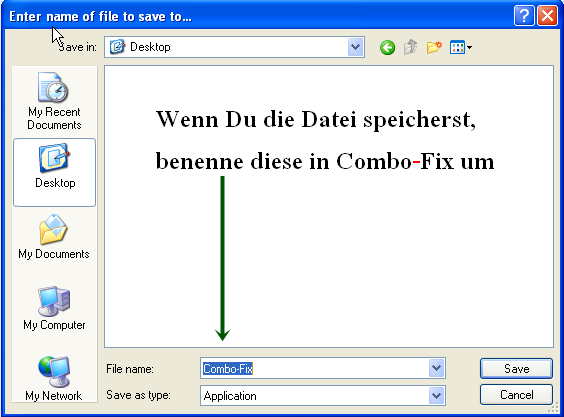

Hallo und herzlich Willkommen auf Protecus.de

Um ein infiziertes System zu bereinigen bedarf es neben Zeit auch die Beachtung folgender Punkte: • Halte Dich an die Anweisungen des jeweiligen Helfers. • Falls Du externen Speichermedien (USB Sticks, Festplatten) hast, dann schliesse die vor der Reinigung an. • Während der Reinigung solltest Du weder Programme installieren noch deinstallieren, welche nicht ausdrücklich verlangt werden. • Bitte arbeite jeden Schritt der Reihe nach ab. • Falls bei einem Schritt Probleme auftauchen, poste was du bereits hast und melde Dich mit dem Problembeschreiben. • Die Bereinigung ist erst beendet wenn der jeweilige Helfer das OK gibt. • Wenn die Kiste wieder flott läuft heisst das nicht, dass das Sytem auch sauber ist. • Bei geschäftlich genutzten Rechner sollte der zuständige IT Verantwortliche beigezogen werden. • Ein Support unsererseits kann unter Umständen bei einem Firmenrechner abgelehnt werden. • Bei illegaler Software besteht die Möglichkeit, dass der Support eingestellt wird. • Jegliche Cracks oder Keygens werden weder gefördert noch akzeptiert. • Bei stark infizierten Systemen vorallem wenn Backdoors oder Rootkits involviert sind kann es vorkommen, dass ein Helfer zum Neuaufsetzen rät. • In letzter Instanz ist dann immer der User welcher entscheidet. Vista und Win7 User: Alle Programme und Tools, die wir anordnen, immer mit Rechtsklick und Als Administrator ausführen. Schritt 1 Combofix darf ausschließlich ausgeführt werden, wenn ein Kompetenzler dies ausdrücklich empfohlen hat! Es sollte nie auf eigene Initiative hin ausgeführt werden! Eine falsche Benutzung kann ernsthafte Computerprobleme nach sich ziehen und eine Bereinigung der Infektion noch erschweren. Lade ComboFix von einem der unten aufgeführten Links herunter. Du musst diese umbenennen, bevor Du es auf den Desktop speicherst. Speichere ComboFix auf deinen Desktop. • BleepingComputer • ForoSpyware**NB: Es ist wichtig, das ComboFix.exe auf dem Desktop gespeichert wird**   • Deaktivere Deine Anti-Virus- und Anti-Spyware-Programme. Normalerweise kannst Du dies über einen Rechtsklick auf das Systemtray-Icon tun. Die Programme könnten sonst eventuell unsere Programme bei deren Arbeit stören. • Doppel-klicke auf ComboFix.exe und folge den Aufforderungen. • Wenn ComboFix fertig ist, wird es ein Log für dich erstellen. • Bitte poste mir den Inhalt von C:\ComboFix.txt hier in de Thread. |

|

|

|

|

|

|

12.10.2010, 22:24

...neu hier

Themenstarter Beiträge: 6 |

#3

Hallo,

ich habe Combofix mit nem anderen PC heruntergeladen und mit einem Stick auf den Lapi gespeichert. Dann habe das Programm drüberlaufen lassen sah auch alles super aus. Nur ist beim Neustart die Windowsmeldung "schwerwiegender Ausnahmefehler" aufgetaucht. Jetzt hab ich keinen Logfile und bekomme das Wlan nicht an. Ich befürchte hier is noch was anderes im Argen. |

|

|

|

|

|

|

12.10.2010, 22:26

Moderator

Beiträge: 5694 |

#4

Findest Du unter C:\ComboFix.txt kein Log?

|

|

|

|

|

|

|

12.10.2010, 23:19

...neu hier

Themenstarter Beiträge: 6 |

#5

Also unter C: is keine txt.

funktioniert das alles auch wenn man nicht direkt auf den befallen PC runterlädt? Ich habe gerade den AVir mit folgendem log: Code

|

|

|

|

|

|

|

13.10.2010, 16:04

...neu hier

Themenstarter Beiträge: 6 |

#6

Moin moin,

eine Frage noch! Werde ich die TRs los wenn ich das System neu aufsetze(Recoverysystem)? Auf der Platte is eine versteckte Partition mit XP. Gruß news.reh |

|

|

|

|

|

|

13.10.2010, 23:53

Member

Beiträge: 4730 |

#7

Ja, dann wirst Du die los.

__________ Dies ist eine Signatur! Persönlicher Service: Du kommst aus Berlin? Dann melde Dich per PN bei mir, evtl. können wir einen Termin vereinbaren. Der Grabsteinschubser |

|

|

|

|

|

|

14.10.2010, 23:53

...neu hier

Themenstarter Beiträge: 6 |

#8

Moin moin,

ich hab das System neu aufgesetzt und Avira findet nichts mehr. Danke für die Unterstützung. Gruß news.reh |

|

|

|

|

|

Um auf dieses Thema zu ANTWORTEN

bitte erst » hier kostenlos registrieren!!

bitte erst » hier kostenlos registrieren!!

Folgende Themen könnten Dich auch interessieren:

Seite(n): 1

Copyright © 2025, Protecus.de - Protecus Team - Impressum / Mediadaten

- am 09.10. unzählig Warnungen TR und Viren von AVir free und Zonealarm. Die Meldungen habe ich nicht mehr alle im Kopf.

- Popup von "Microsoft Security ...." Systembefall mit TR mit Vorschlag für AV-Programme aus dem Netz. Das habe ich aber nicht gemacht, weil es alles irgendwie komisch war.

- Wenn ich ins Netz wollte Popup mit Meldung Browser veralten und Aktualisierungsbutton. War auch irgend wie komisch und nicht durchgeführt da Firefox immer aktuell ist.

- Ich bin erst wieder ins Netz gekommen als ich diese ganzen Popups mit revo uninst. im Jagdmodus beendet habe.

- Kaum im Netz sollte ich eine Datei runterladen. Hab ich natürlich auch nicht gemacht.

- AVir aktualisiert Komplettscan und Entfernungsversuch mit Ergebnis 0

- seltsame Einträge in Reg wilde Buchstabenaneinanderreihung

- asquared und spybot hab ich auch drüber gejagt aber die haben nur Kleinigkeiten gefunden.

- 11.10 TR/Agent.564800 gegoogelt dieses Forum entdeckt gelesen und malwarebytes geholt und durchlaufen lassen. log von 19.38; 19.43; 21.06 keine Meldung mehr.

Code

Code

Code

- Die Buchstabensuppe in der Reg ist weg.

- Aber AVir tanzt immernoch Samba wenn ich den Rechner starte.

Code

Code

Schritt 2:

OTL

Code

Extra

Code

Bei Gmer starten bluescreen und Neustart!?

Ich hoffe nichts vergessen bzw. zu viel getextet zu haben.

Meinen Dank und Respekt für deine/eure Arbeit!!!

Grüße